Como Instalar e Configurar o Azure AD Connect utilizando uma instancia do SQL SERVER

O que é o Azure AD Connect?

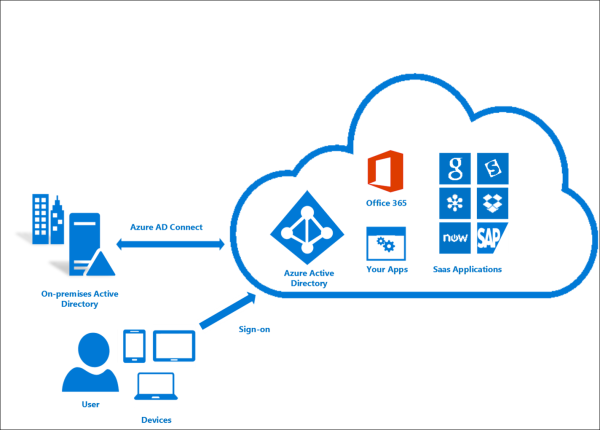

Azure AD Connect é uma ferramenta da Microsoft projetada para atender e realizar seus objetivos de identidade híbrida. Ela te permite conectar seu On-Premises Active Directory ao Azure Active Directory, fornecendo os seguintes recursos:

- Password hash synchronization – É um método de entrada que sincroniza um hash da senha do AD On-premises de um usuário com o Azure AD.

- Pass-through authentication – É um método de entrada que permite aos usuários usar a mesma senha local e na nuvem, mas não requer a infraestrutura adicional de um ambiente federado.

- Federation integration – A federação é uma parte opcional do Azure AD Connect. Pode ser usada para configurar um ambiente híbrido usando uma infraestrutura AD FS local. Também fornece recursos de gerenciamento do AD FS, como renovação de certificado e implantações adicionais de servidor AD FS.

- Synchronization – É responsável por criar usuários, grupos e outros objetos. Além disso, certifica que as informações de identidade de seus usuários e grupos locais correspondam à nuvem. Essa sincronização também inclui hashes de senha.

- Health Monitoring – É um monitoramento robusto que pode ser fornecido pelo Azure AD Connect Health com um local central para exibir essa atividade.

Por que usar o Azure AD Connect?

Integrar seus diretórios locais com o Azure AD torna seus usuários mais produtivos, fornecendo uma identidade comum para acessar recursos na nuvem e locais. Pode ser proveitoso para usuários e organizações de várias formas:

- Os usuários podem usar uma única identidade para acessar aplicativos locais e serviços em nuvem, como o Microsoft 365.

- Uma ferramenta única pode ser usada para fornecer uma experiência de implantação fácil para sincronização e login.

- Os recursos mais recentes para cada cenário são regularmente disponibilizados. O Azure AD Connect substitui as versões mais antigas das ferramentas de integração de identidade, como DirSync e Azure AD Sync

Pré-requisitos para o Azure AD Connect

Azure Active Directory

Um dos pré-requisitos é o Azure AD Tenant. Você pode usar um dos seguintes portais para gerenciar o Azure AD Connect:

- O portal do Azure .

- O portal do Office .

Adicione e verifique o domínio que você planeja usar no Azure AD. Por exemplo, se você planeja usar contoso.com para seus usuários, certifique-se de que este domínio foi verificado e você não está usando apenas o domínio padrão contoso.onmicrosoft.com.

Um Azure AD tenant permite, por padrão, 50.000 objetos. Quando você verifica seu domínio, o limite aumenta para 300.000 objetos. Se você precisar de mais objetos que isso, abra um suport case para aumentar o limite. Para mais de 500.000 objetos é necessário ter uma licença como Microsoft 365, Azure AD Premium ou Enterprise Mobility + Security.

Preparação de dados locais

Antes de sincronizar com o Azure AD e o Microsoft 365, use IdFix para identificar erros, como duplicatas e problemas de formatação em seu Active Directory On-Premises . Já escrevi um artigo sobre configuração do ldFix. Para consultá-lo, clique no link abaixo:

https://jadsonalves.com.br/como-configurar-o-ldfix-directory-synchronization-error-remediation-tool/

Active Directory On-premises

A versão do esquema do Active Directory e o nível funcional da floresta devem ser Windows Server 2003 ou posterior. Os controladores de domínio podem executar qualquer versão, desde que a versão do esquema e os requisitos de nível de floresta sejam atendidos.

Se você planeja usar o recurso password writeback, os controladores de domínio devem estar no Windows Server 2008 R2 ou posterior.

O controlador de domínio usado pelo Azure AD deve ser gravável. O uso de um controlador de domínio somente leitura (RODC) não tem suporte e o Azure AD Connect não segue nenhum redirecionamento de gravação.

Não há suporte para o uso de florestas ou domínios locais com “pontos” (quando o nome contém um ponto “.”). Nomes NetBIOS não são suportados.

Recomendo que você habilite a lixeira do Active Directory.

Pré-requisitos de instalação Servidor Azure AD Connect

O Azure AD Connect deve ser instalado em um Windows Server 2012 ou posterior associado a um domínio. Ele não pode ser instalado no Small Business Server ou no Windows Server Essentials antes de 2019 (há suporte para Windows Server Essentials 2019). O servidor deve estar usando o padrão do Windows Server ou superior.

O servidor Azure AD Connect deve ter uma GUI completa instalada. A instalação do Azure AD Connect no Windows Server Core não é compatível. O servidor do Azure AD Connect não deve ter a Política de Grupo de Transcrição do PowerShell habilitada se você usar o assistente do Azure AD Connect para gerenciar a configuração dos Serviços de Federação do Active Directory (AD FS). Você pode habilitar a transcrição do PowerShell se usar o assistente do Azure AD Connect para gerenciar a configuração de sincronização.

Se o AD FS estiver sendo implantado:

- Os servidores em que o AD FS ou Web Application Proxy estão instalados devem ser Windows Server 2012 R2 ou posterior. O gerenciamento remoto do Windows deve ser habilitado nesses servidores para instalação remota.

- Você deve configurar certificados TLS / SSL. Para obter mais informações, consulte Gerenciando protocolos SSL / TLS e pacotes de criptografia para AD FS e Gerenciando certificados SSL no AD FS .

- Você deve configurar a resolução de nomes.

Se seus administradores globais têm MFA habilitado, o URL https://secure.aadcdn.microsoftonline-p.com deve estar na lista de sites confiáveis. Você será solicitado a adicionar este site à lista de sites confiáveis quando for solicitado um desafio MFA e ele não tiver sido adicionado antes. Você pode usar o Internet Explorer para adicioná-lo aos seus sites confiáveis.

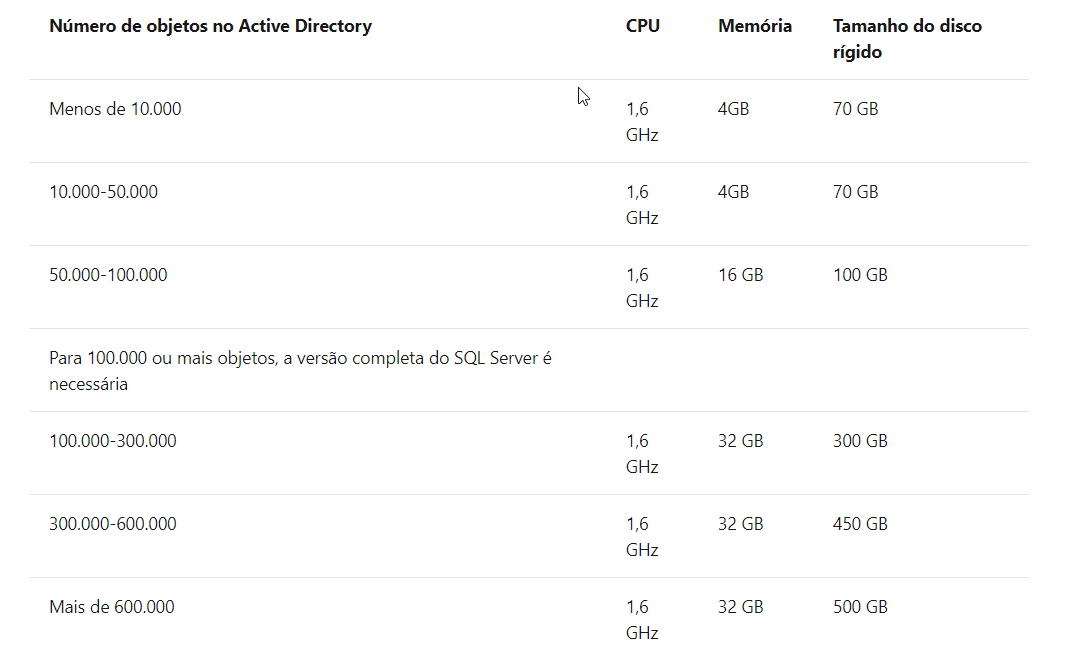

SQL Server usado pelo Azure AD Connect

O Azure AD Connect requer um banco de dados SQL Server para armazenar dados de identidade. Por padrão, é instalado um SQL Server 2012 Express LocalDB (uma versão light do SQL Server Express). O SQL Server Express tem um limite de tamanho de 10 GB que permite gerenciar aproximadamente 100.000 objetos. Se você precisar gerenciar um volume maior de objetos de diretório, aponte o assistente de instalação para uma instalação diferente do SQL Server. O tipo de instalação do SQL Server pode afetar o desempenho do Azure AD Connect.

Se você usar uma instalação diferente do SQL Server, estes requisitos se aplicam:

- O Azure AD Connect oferece suporte a todas as versões do SQL Server de 2012 (com o service pack mais recente) ao SQL Server 2019. O Banco de Dados SQL do Azure não tem suporte como banco de dados.

- Você deve usar um agrupamento SQL que não diferencia maiúsculas de minúsculas. Esses agrupamentos são identificados com um _CI_ em seus nomes. O uso de um agrupamento que diferencia maiúsculas de minúsculas identificado por _CS_ em seu nome não é compatível .

- Você pode ter apenas um mecanismo de sincronização por instância SQL. Não há suporte para o compartilhamento de uma instância SQL com FIM / MIM Sync, DirSync ou Azure AD Sync .

Contas

Você deve ter uma conta de Global Administrator do Azure AD para o Azure AD tenant com o qual deseja se integrar. Ela deve ser uma conta escolar ou organizacional e não pode ser uma conta da Microsoft. Se você usar express settings ou atualizar do DirSync, deverá ter uma conta de Enterprise Administrator para on-premises Active Directory.

Conectividade

O servidor Azure AD Connect precisa de resolução DNS para intranet e internet. O servidor DNS deve ser capaz de resolver nomes para o on-premises Active Directory e os pontos de extremidade do Azure AD. Se você tiver firewalls em sua intranet e precisar abrir portas entre os servidores do Azure AD Connect e seus controladores de domínio, consulte Portas do Azure AD Connect para obter mais informações.

Quando o Azure AD Connect envia uma solicitação da Web ao Azure AD como parte da sincronização de diretório, o Azure AD pode levar até 5 minutos para responder. É comum que servidores proxy tenham configuração de tempo limite de conexão ociosa. Certifique-se de que a configuração esteja definida para pelo menos 6 minutos ou mais.

Pré-requisitos de componente

PowerShell e .NET Framework

O Azure AD Connect depende do Microsoft PowerShell e do .NET Framework 4.5.1. Você precisa desta versão ou posterior instalada em seu servidor. Dependendo da sua versão do Windows Server, execute as seguintes ações:

- Windows Server 2012 R2

- O Microsoft PowerShell é instalado por padrão. Nenhuma ação é necessária.

- .NET Framework 4.5.1 e versões posteriores são oferecidas por meio do Windows Update. Certifique-se de instalar as atualizações mais recentes do Windows Server no Painel de Controle.

- Windows Server 2012

- A versão mais recente do Microsoft PowerShell está disponível no Windows Management Framework 4.0, em Centro de Download da Microsoft .

- .NET Framework 4.5.1 e versões posteriores estão disponíveis no Centro de Download da Microsoft .

Requisitos de hardware para o Azure AD Connect

A tabela a seguir mostra os requisitos mínimos para o computador de sincronização do Azure AD Connect.

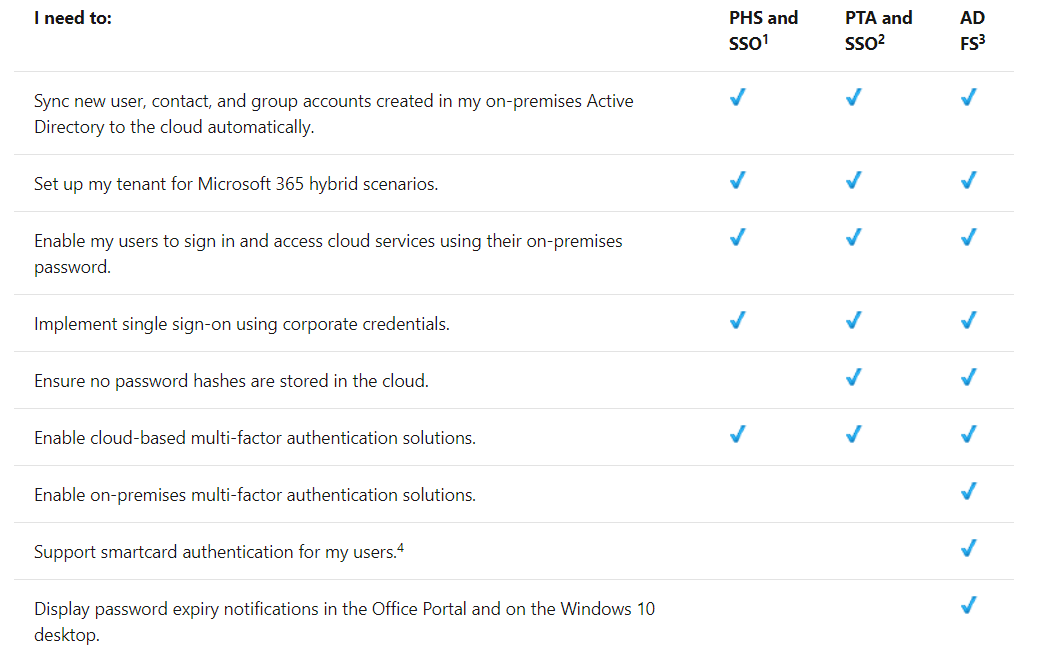

Cenários e recomendações comuns

Ao configurar o Azure AD Connect, você poderá escolher (etapa 5 das instruções) entre vários métodos de autenticação entre o Active Directory e o Azure Active Directory. Você pode ver abaixo uma tabela de identidade híbrida comum e cenários de gerenciamento de acesso com recomendações sobre qual opção de identidade híbrida (ou opções) pode ser apropriada para sua organização:

- Coluna 1: Password Hash Synchronization with Single Sign-On

- Coluna 2: Pass-through Authentication and Single Sign-On

- Coluna 3: Single Sign-On with Active Directory Federated Services

Preparar o ambiente para o Azure AD Connect

01 – Crie uma conta de serviço no Active Directory para utilizar no AD Connect. No domain controller, abra Active Directory Users and Computer e crie uma conta serviço chamada svc-adcconect. Marque a Password never experide e atribua a permissão de Enterprise Admins ao usuário. Lembrando que a permissão Enterprise Admin é o maior nível de permissão do domínio. Após realizarmos a configuração do Azure AD Connect, remova a permissão de Enterprise Admin do usuário svc-adconnect.

02 – Crie o grupo GG-ADCONNECT-Admins para administração do AD Connect. Em seguida, adicione o grupo Domains Admins ao grupo GG-ADCONNECT-Admins. Apenas os usuários que estiverem no grupo Domains Admins poderão administrar o AD Connect.

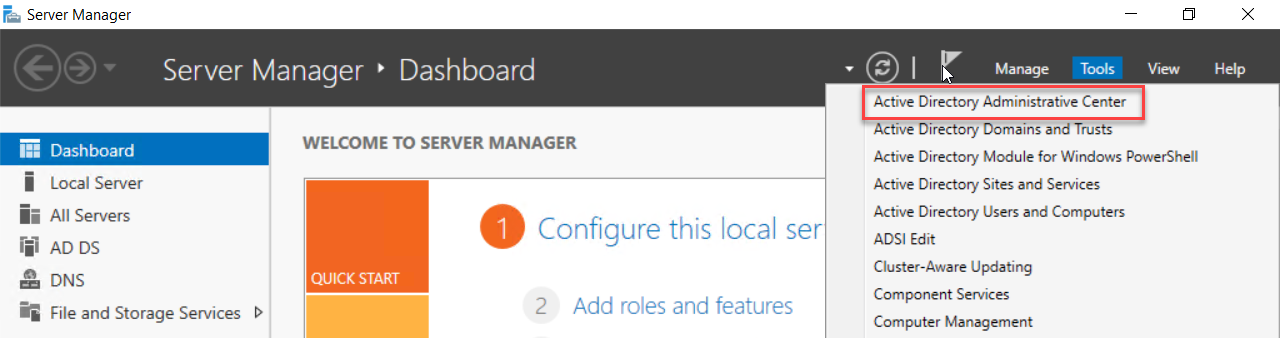

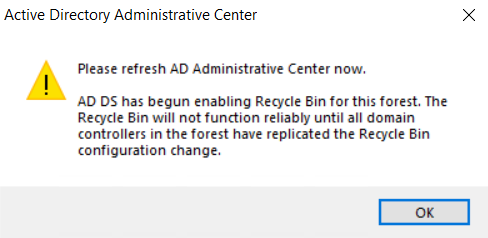

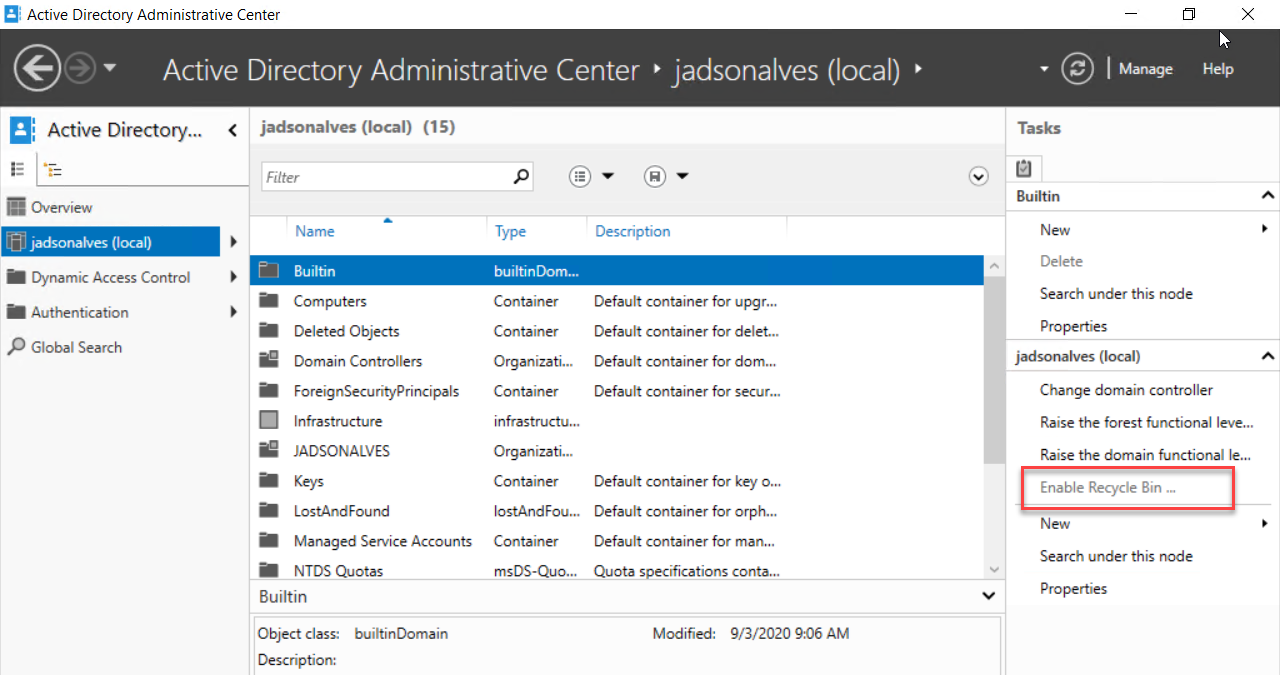

03 – Para habilitar a lixeira do Active Directory abra o Server Manager, clique em Tools e selecione Active Directory Administrative Center.

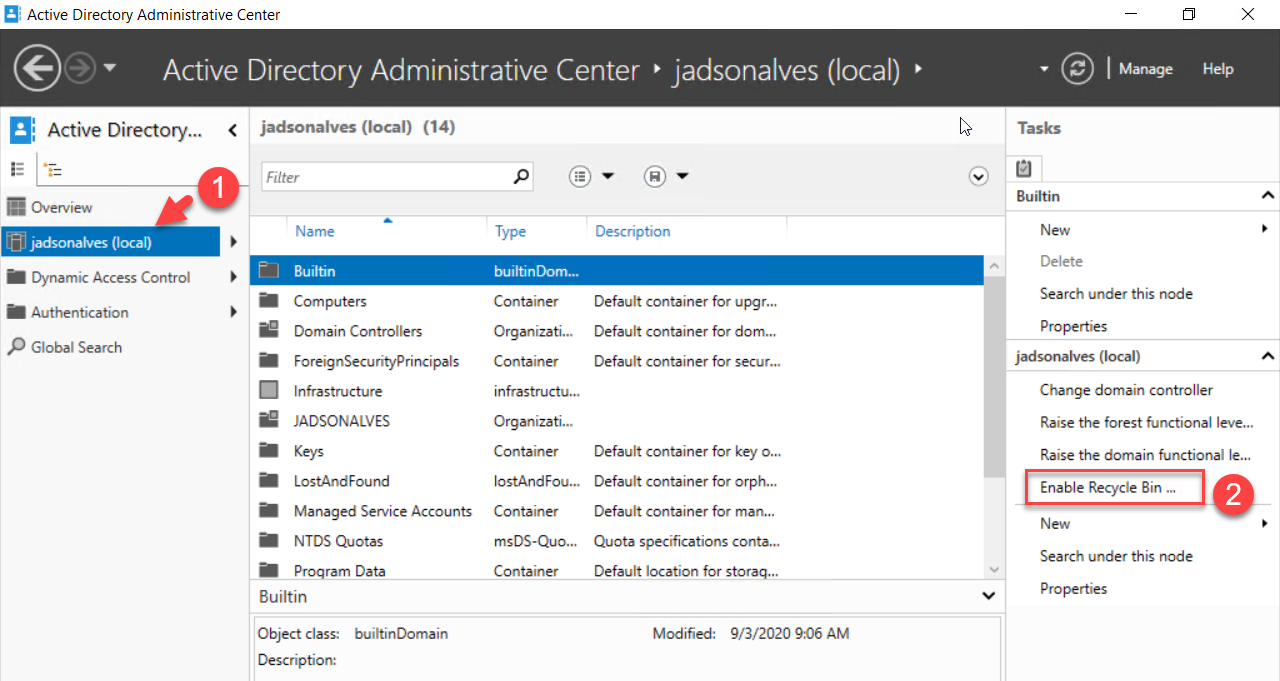

04 – Na tela Active Directory Administrative Center, selecione o nome do domínio jadsonalves (local) e clique em Enable Recycle Bin.

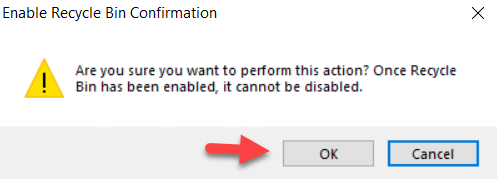

05 – A mensagem de confirmação informa que após habilitar a lixeira não é possível desabilitar. Clique em Ok.

06 – Como você pode observar na imagem abaixo, a lixeira do Active Directory foi habilitada com sucesso.

07 – Crie um usuário no Azure Active Directory e dê permissão de Global Administrator. Para isso, faça login no portal Azure.

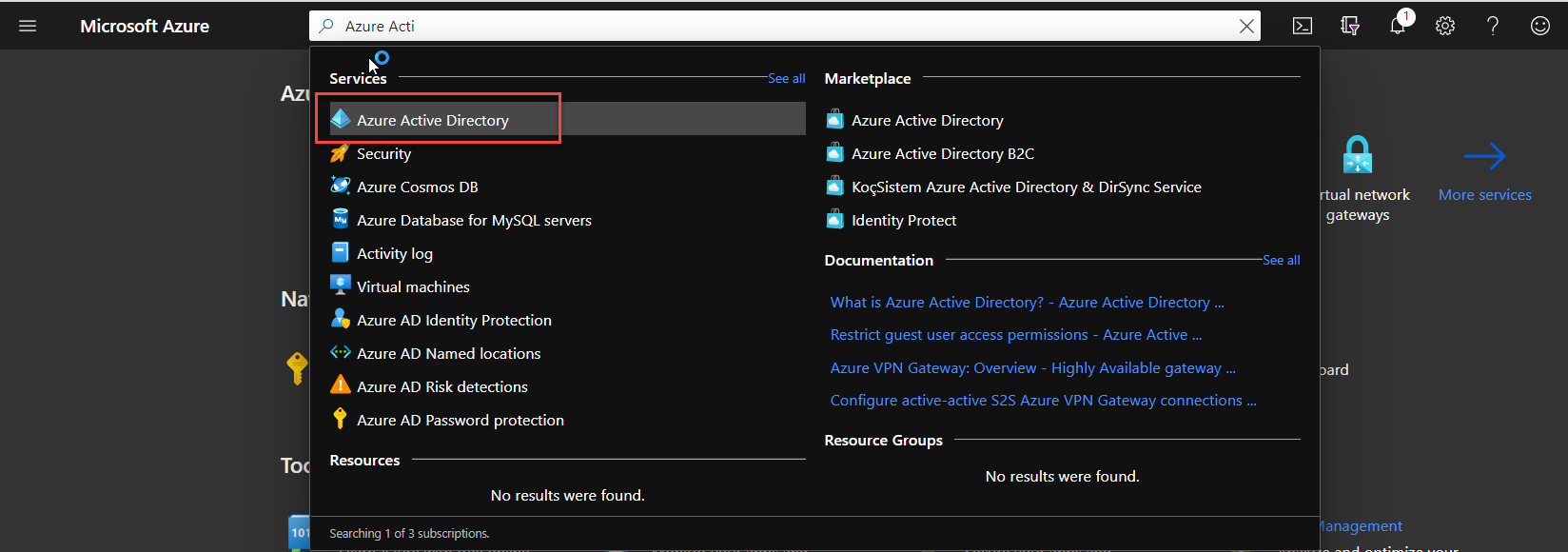

08 – No portal do Azure, pesquise Azure Active Directory.

09 – Na tela do Azure Active Directory, clique em Users.

10 – Crie o usuário adconnect e atribua a Role Global Administrator, como é mostrado abaixo.

11 – Altere a senha do usuário AD Connect. Por padrão quando se cria um usuário no Azure Active Directory, é solicitado alterar a senha no primeiro login.

Instalar o Azure AD Connect

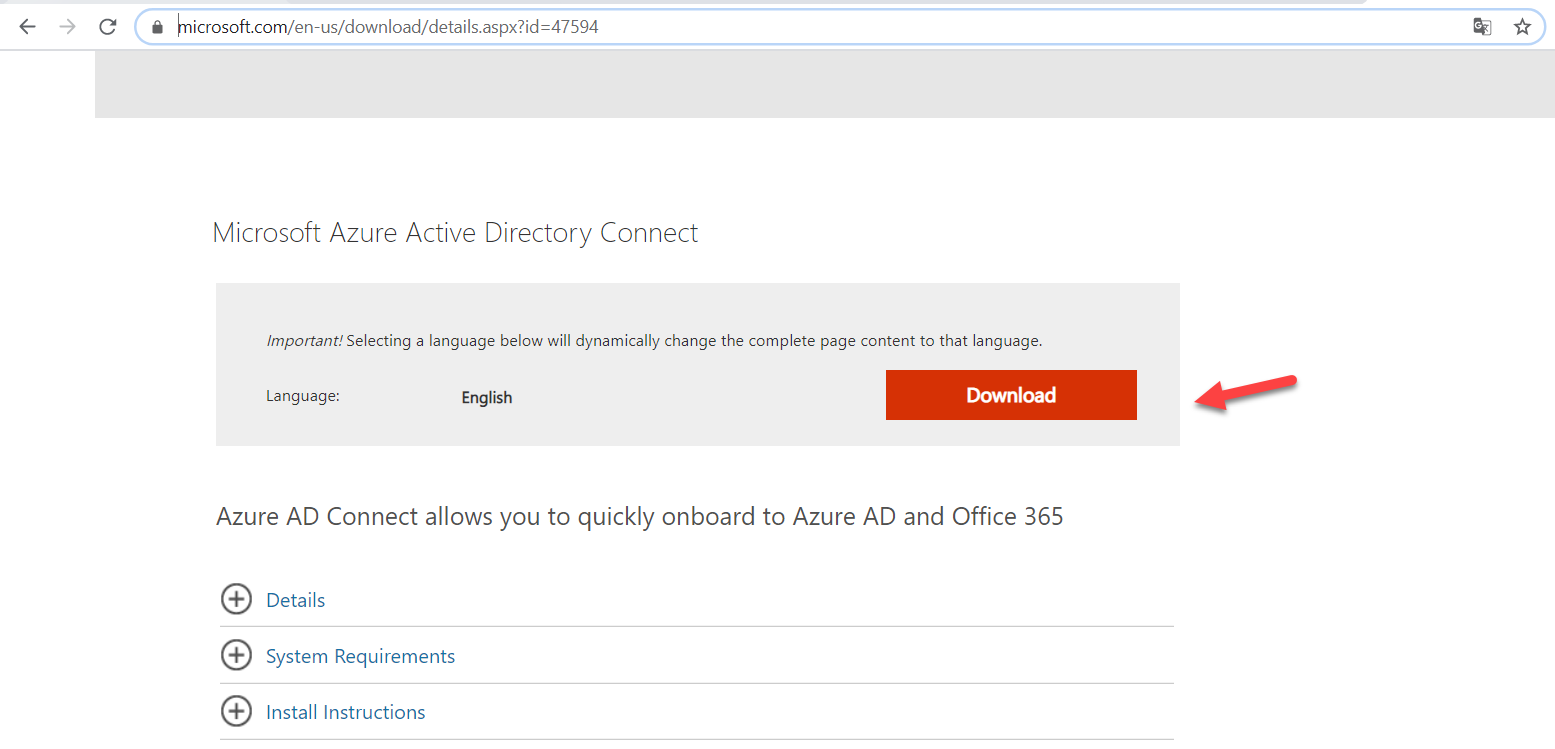

12 – Clique no link abaixo para baixar Azure AD Connect.

https://www.microsoft.com/en-us/download/details.aspx?id=47594

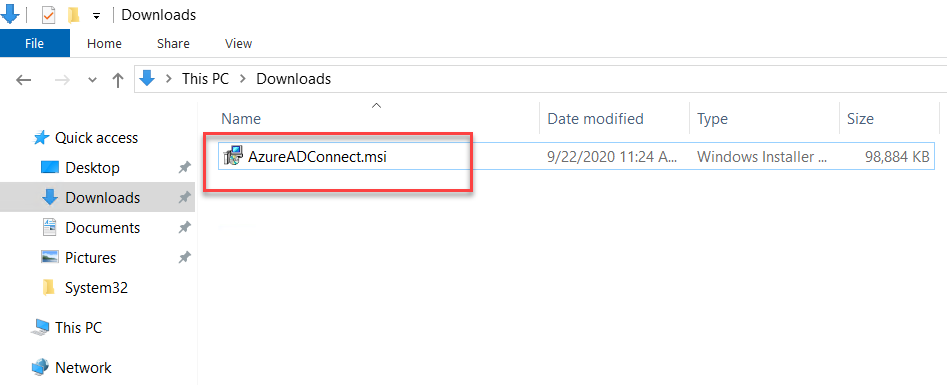

13 – Após realizar o download do Azure AD Connect, execute o software AzureADConnect.msi para instalar o Azure AD Connect. É recomendado que o Azure AD Connect não seja instalado no domain controller.

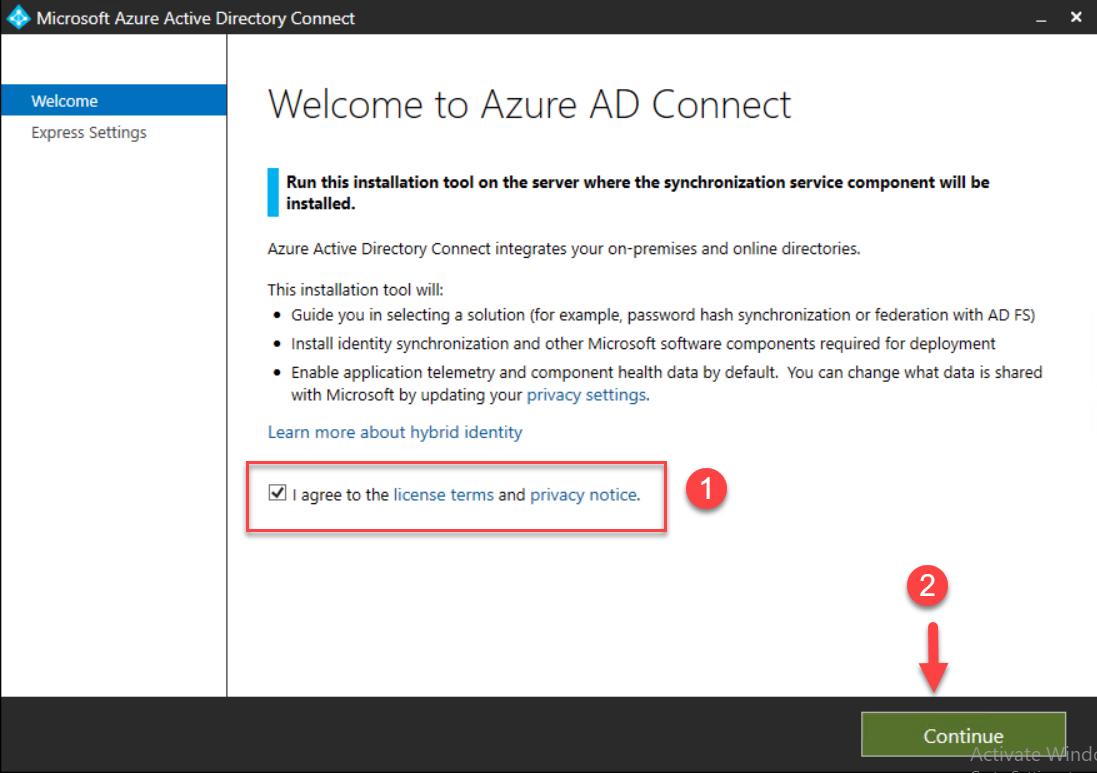

14 – Você verá a tela Welcome to Azure AD Connect. Marque a opção I agree to the license terms and privacy notice e clique em Continue.

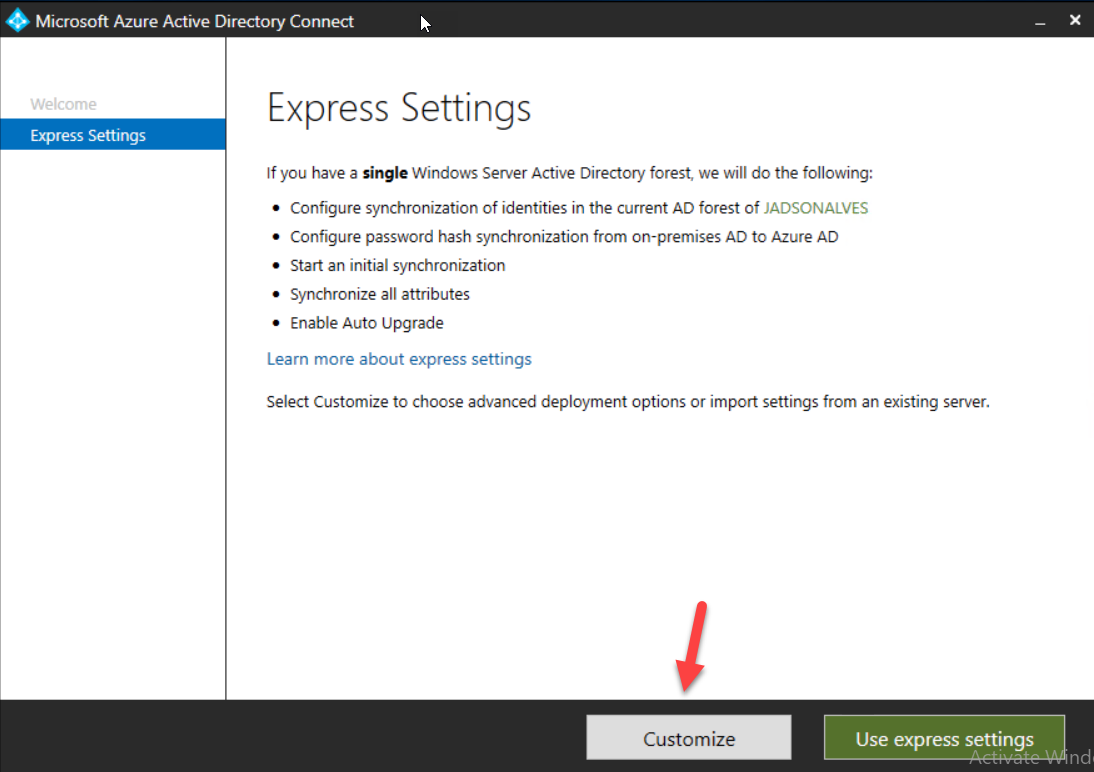

15 – Na tela Express Settings, selecione Customize. Você pode escolher se deseja instalar o AD Connect utilizando a opção Customize ou Use express settings. Neste exemplo, o Azure AD Connect será instalado usando a opção Customize.

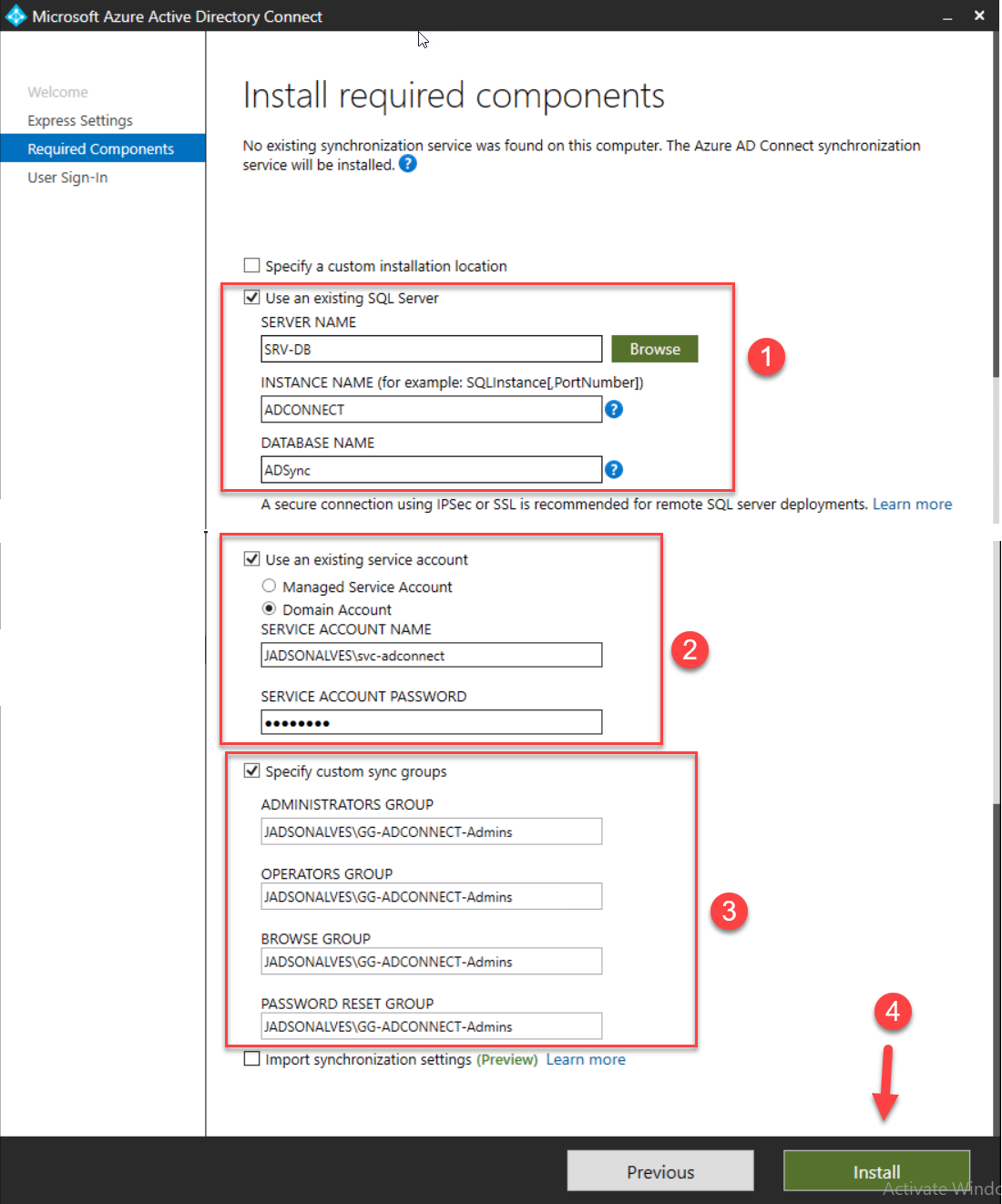

16 – Na tela Install required components, marque a opção Use an existing SQL Server. Em seguida, digite o nome do servidor SQL Server e o nome da instancia. Para a opção DATABASE NAME deixe o nome padrão. Marque a opção Use an existing service account e digite a conta svc-adconnect e senha. Marque também a opção Specify custom groups. Digite o grupo GG-ADCONNECT-Admins para as opções ADMINISTRATORS GROUP, OPERATORS GROUP, BROWSE GROUP, PASSWORD RESET GROUP.

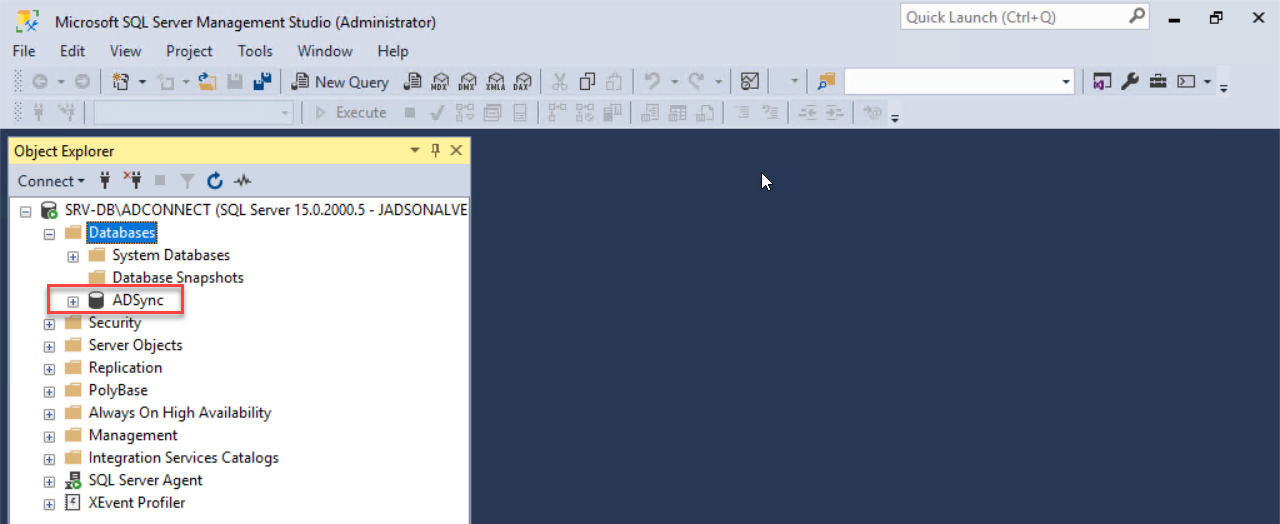

17 – Observe na imagem abaixo que a Database foi criada com sucesso no SQL Server.

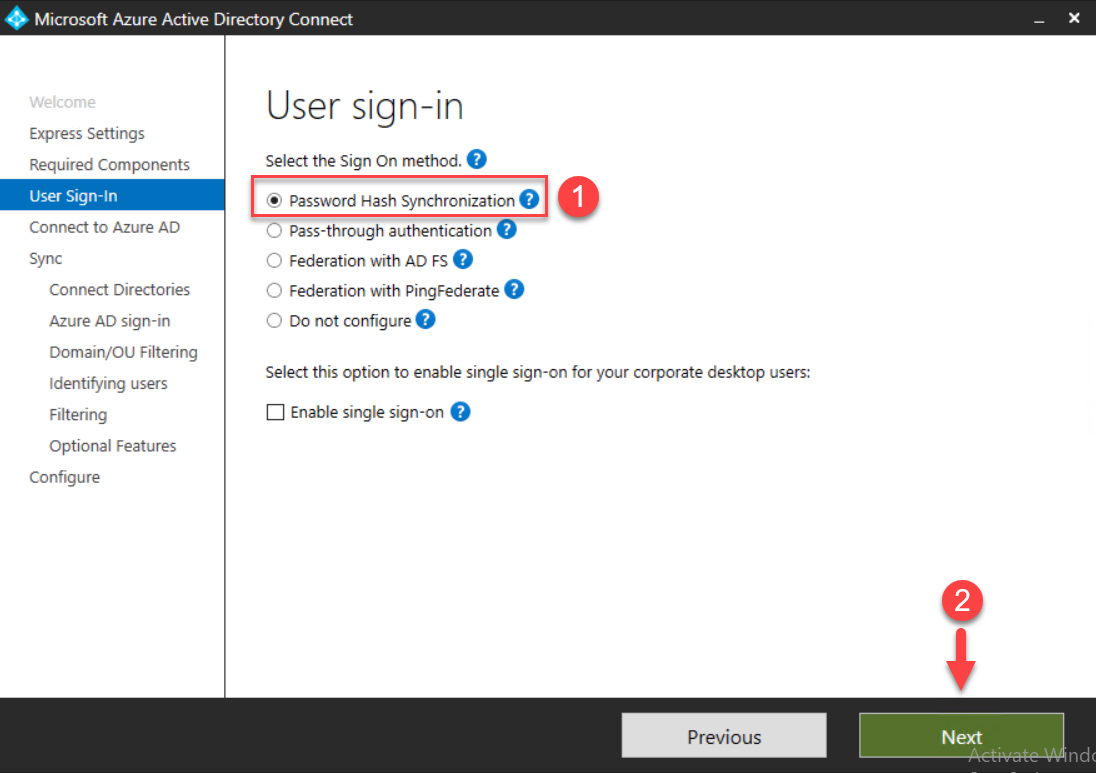

18 – Na tela User sign-in, selecione a opção Password Hash Syncronization e clique em Next.

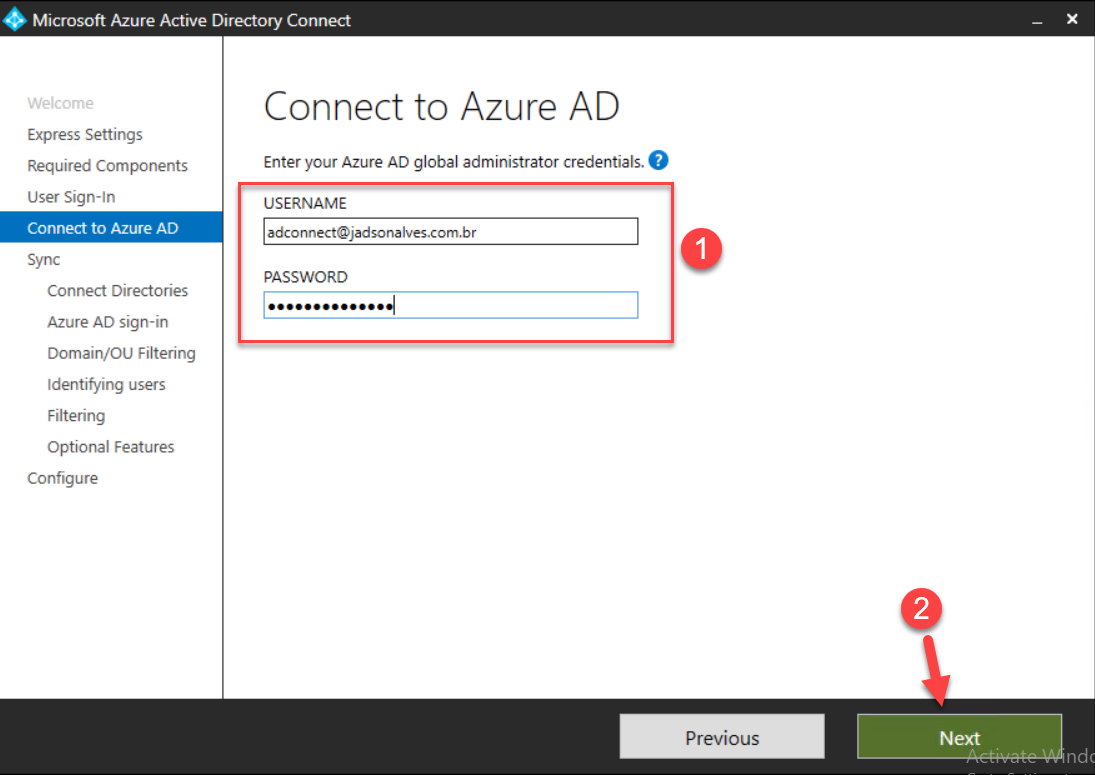

19 – Na tela Connect to Azure AD, adicione a conta do usuário [email protected] criada no Azure Active Directory com a função de Global Administrator. Em seguida clique em Next.

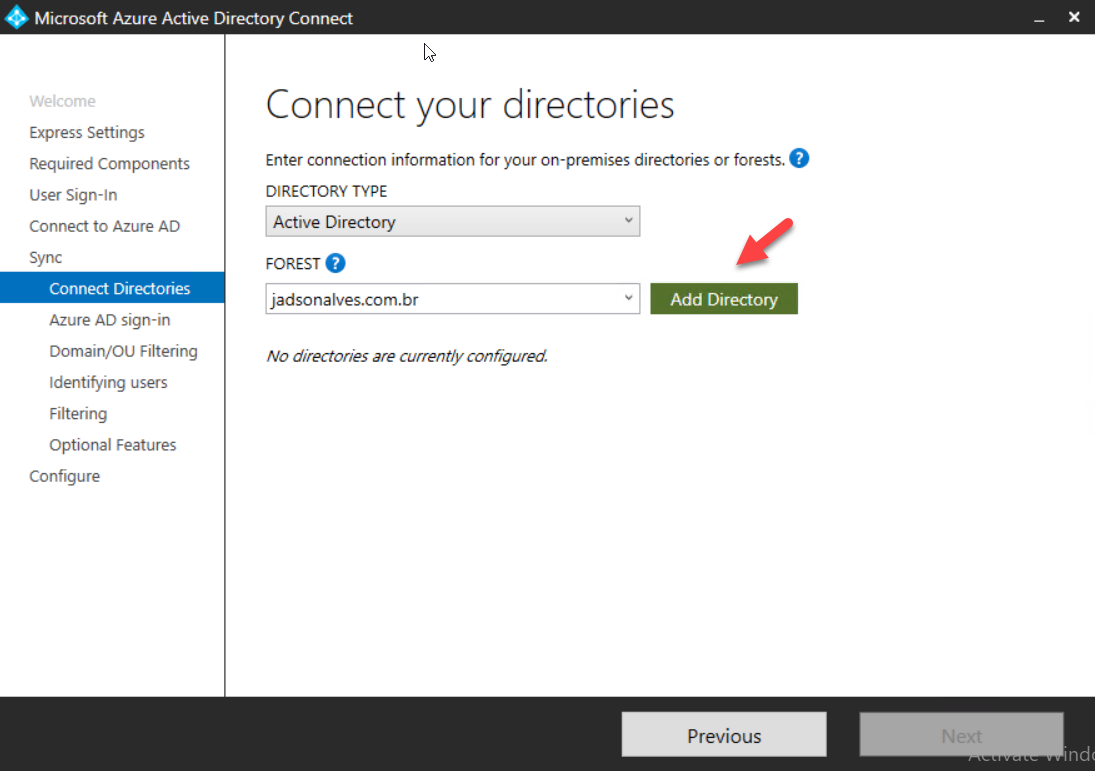

20 – Na tela Connect your directories, selecione o nome da flores e clique em Add Directory.

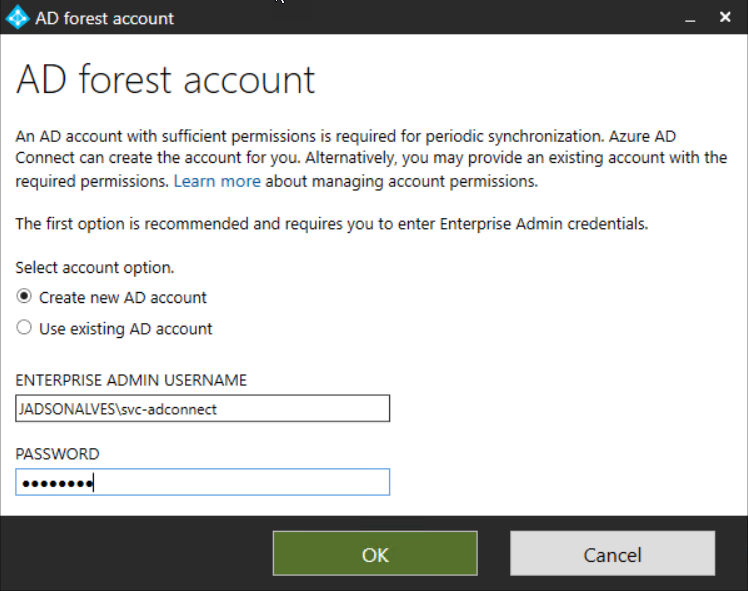

21 – A tela AD forest account será aberta. Selecione Create new AD account, digite a conta JADSONALVES\svc-adconnect que tem permissão de Enterprise Admin e clique em OK. Você pode escolher entre criar uma nova conta ou usar uma conta existente. Se optar por criar uma nova conta, será solicitada a credencial de Enterprise Admin para que o assistente forneça uma nova conta de serviço do Active Directory com as permissões apropriadas.

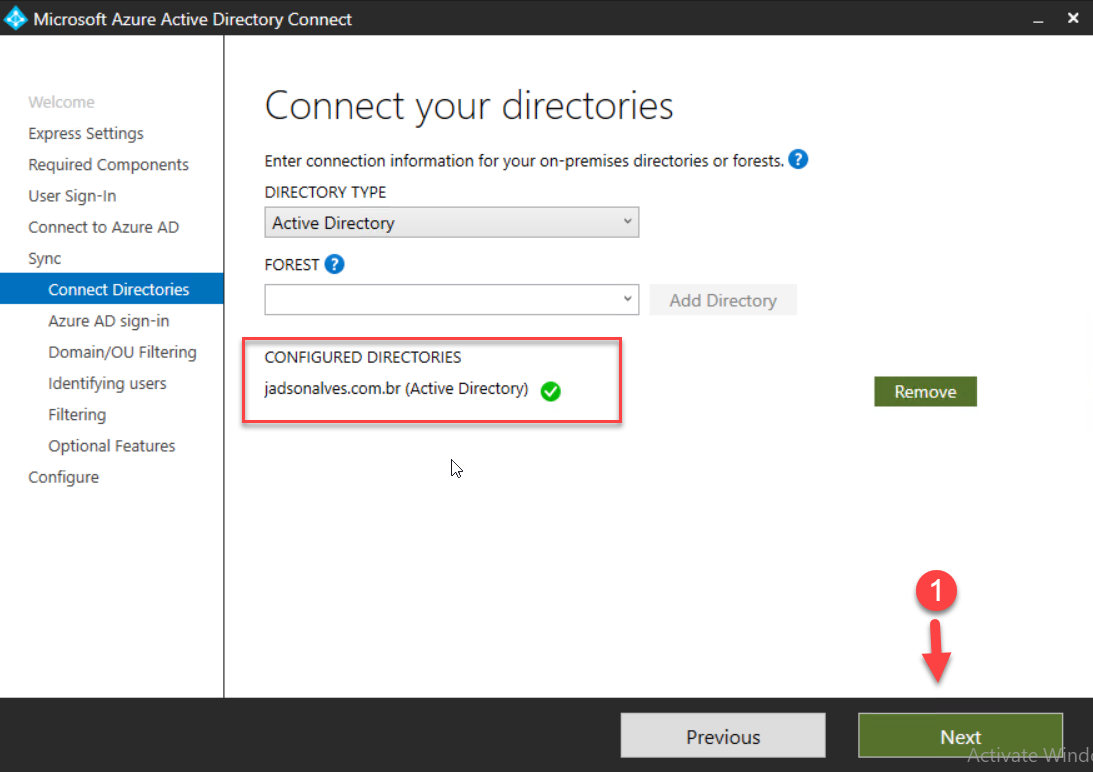

22 – Na tela Connect your directories, observe que o diretório foi adicionado com sucesso. Clique em Next.

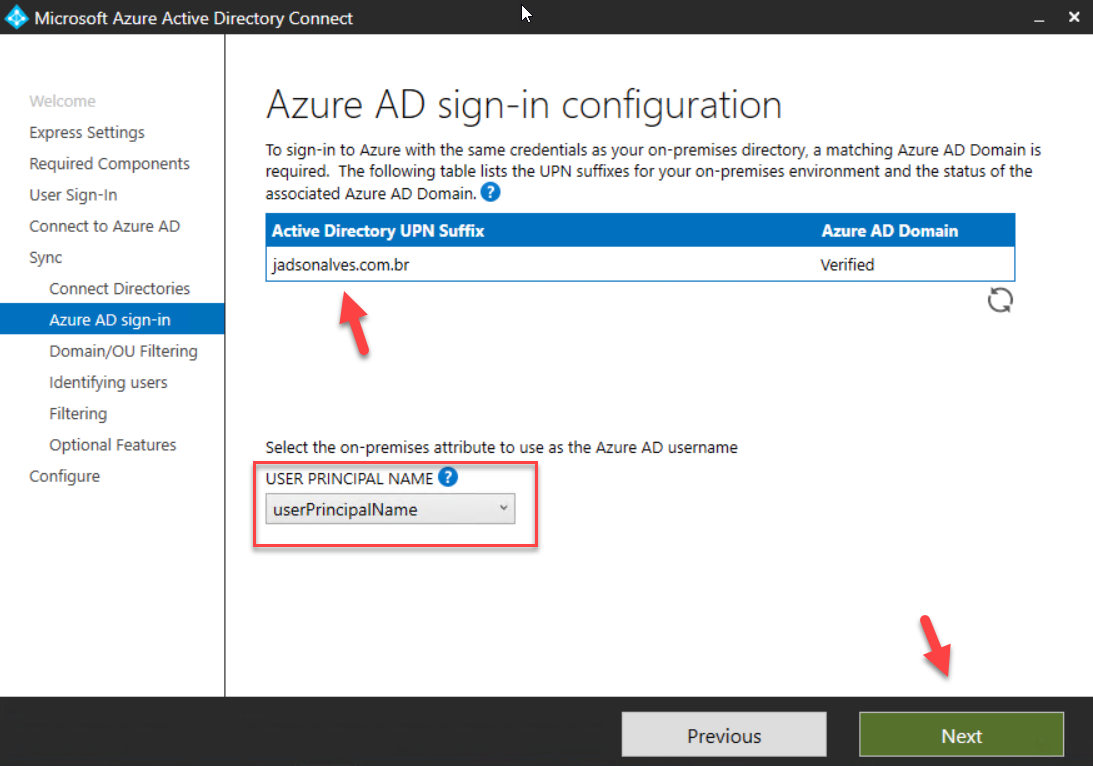

23 – Selecione o atributo que deseja usar como nome de usuário e clique em Next.

A próxima fase é sobre a verificação dos domínios que acabamos de conectar. Isso é importante porque o atributo UserPrincipalName (ou UPN, como comumente referido) no Active Directory é o atributo que os usuários usarão ao entrar em serviços como Azure AD e Office 365. Portanto, o domínio (ou sufixo UPN) deve ser verificado antes de sincronizarmos quaisquer objetos no Azure AD.

Quando você sincroniza seu on-premises com o Microsoft 365, é necessário ter um domínio verificado no Azure Active Directory (Azure AD). Apenas os nomes principais do usuário (UPN) associados ao on-premises domain são sincronizados. No entanto, qualquer UPN que contenha um domínio não roteável, por exemplo .local (como [email protected]), será sincronizado com um domínio .onmicrosoft.com ([email protected]).

Se você atualmente usa um domínio .local para suas contas de usuário nos Serviços de Domínio Active Directory (AD DS), é recomendável alterá-los para usar um domínio verificado (como [email protected]) para sincronizar corretamente com seu domínio Microsoft 365.

No link abaixo é mostrado como adicionar um sufixo UPN alternativo.

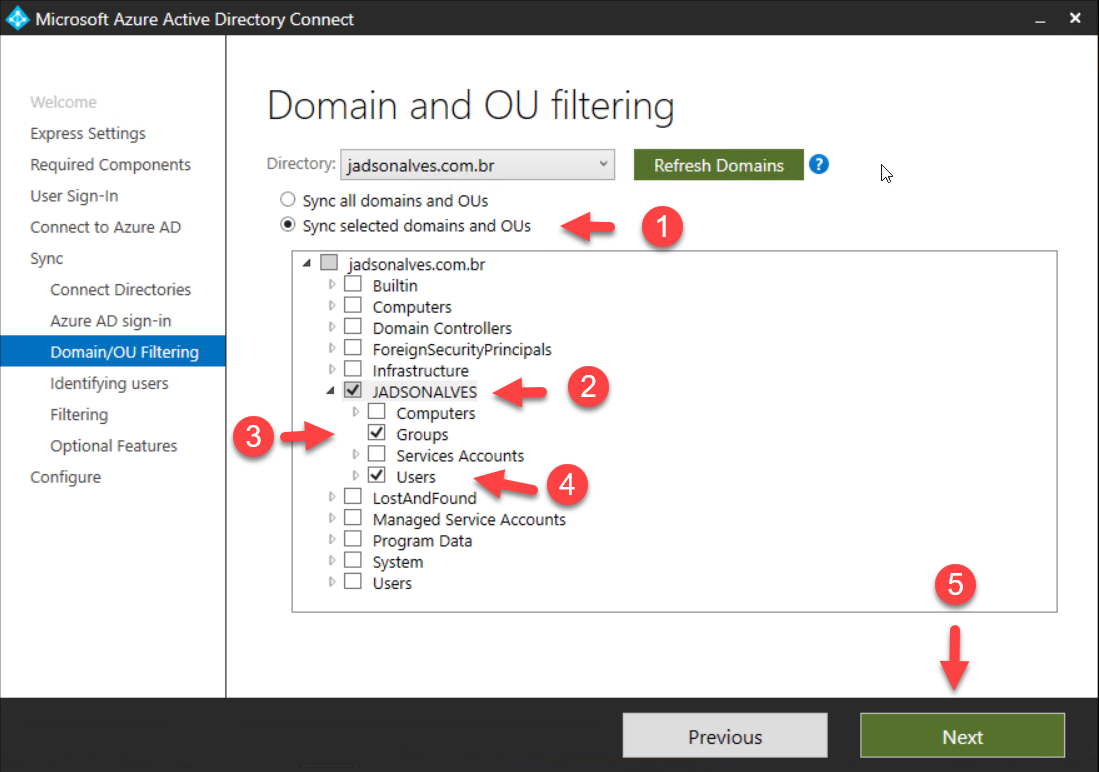

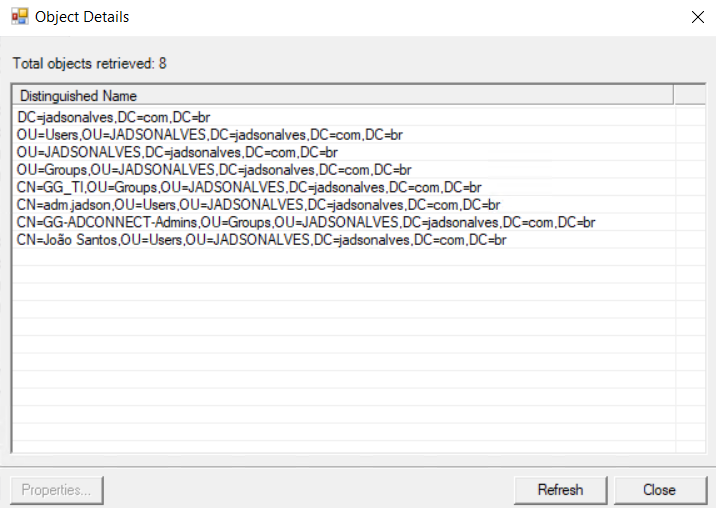

24 – Na tela Domain and OU filtering, é possível escolher entre sincronizar todos os objetos do Active Directory ou selecionar o que deseja sincronizar. Selecione as unidades organizacionais desejadas para sincronizar com o Azure Active Directory, clique em Sync selected domains and OUs e expanda o domínio jadsonalves.com.br. Expanda a OU JADSONALVES e selecione a OU Users e Groups, em seguida clique em Next.

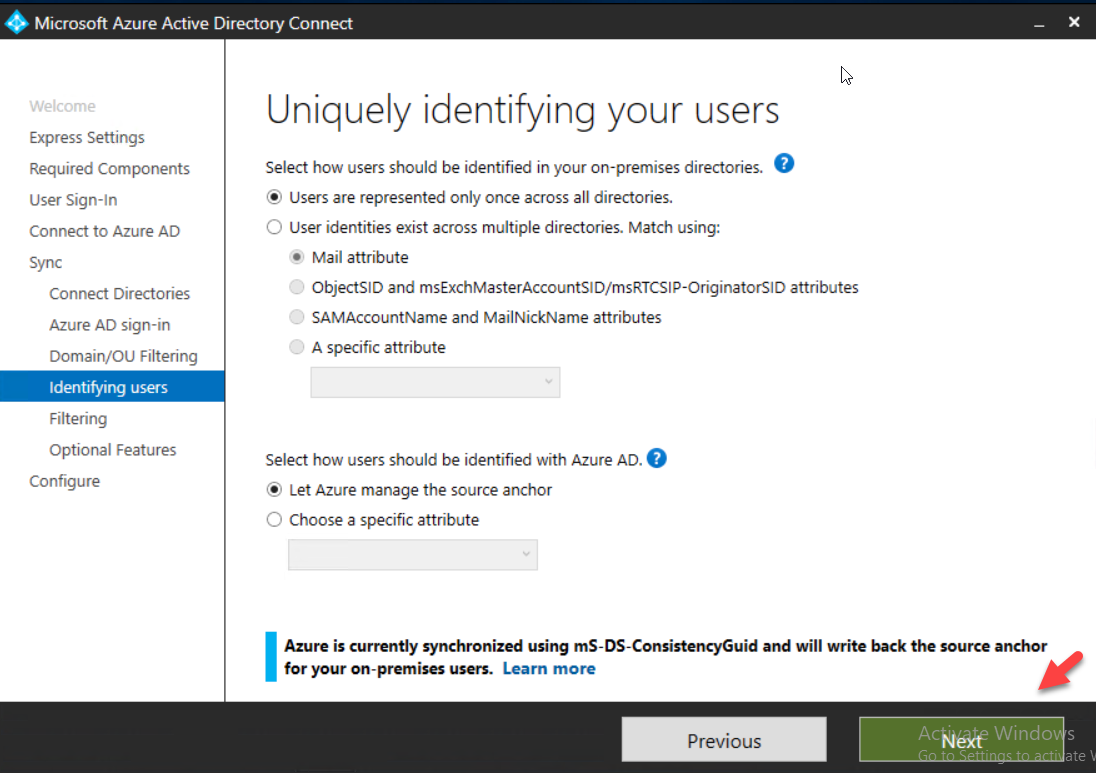

25 – A correspondência entre os recursos de florestas permite que você defina como os usuários de suas florestas do AD DS são representados no AD do Azure. Um usuário pode ser representado somente uma vez em todas as florestas ou ter uma combinação de contas habilitadas e desabilitadas. O usuário também pode ser representado como um contato em algumas florestas. Na tela Uniquely identifying your users, deixe as configurações padrões e clique em Next para prosseguir com a instalação.

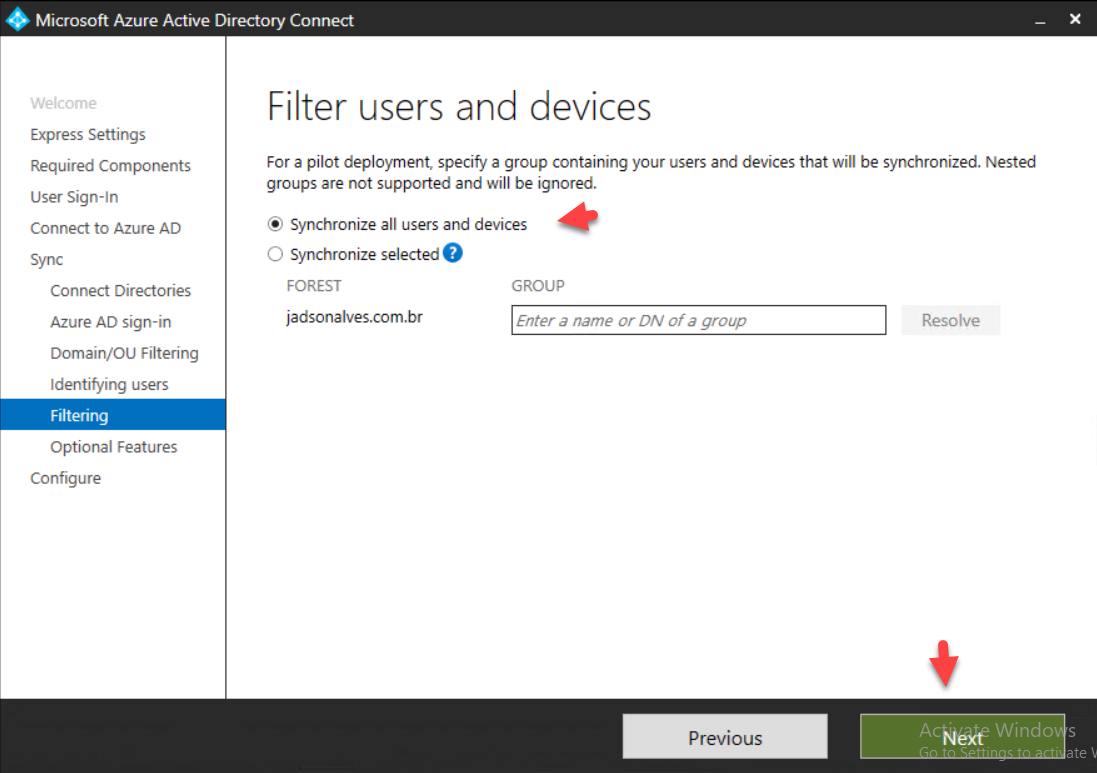

26 – Na tela Filter users and devices, você pode sincronizar todos os usuários e dispositivos ou pode especificar um grupo. Não realize nenhuma alteração e clique em Next.

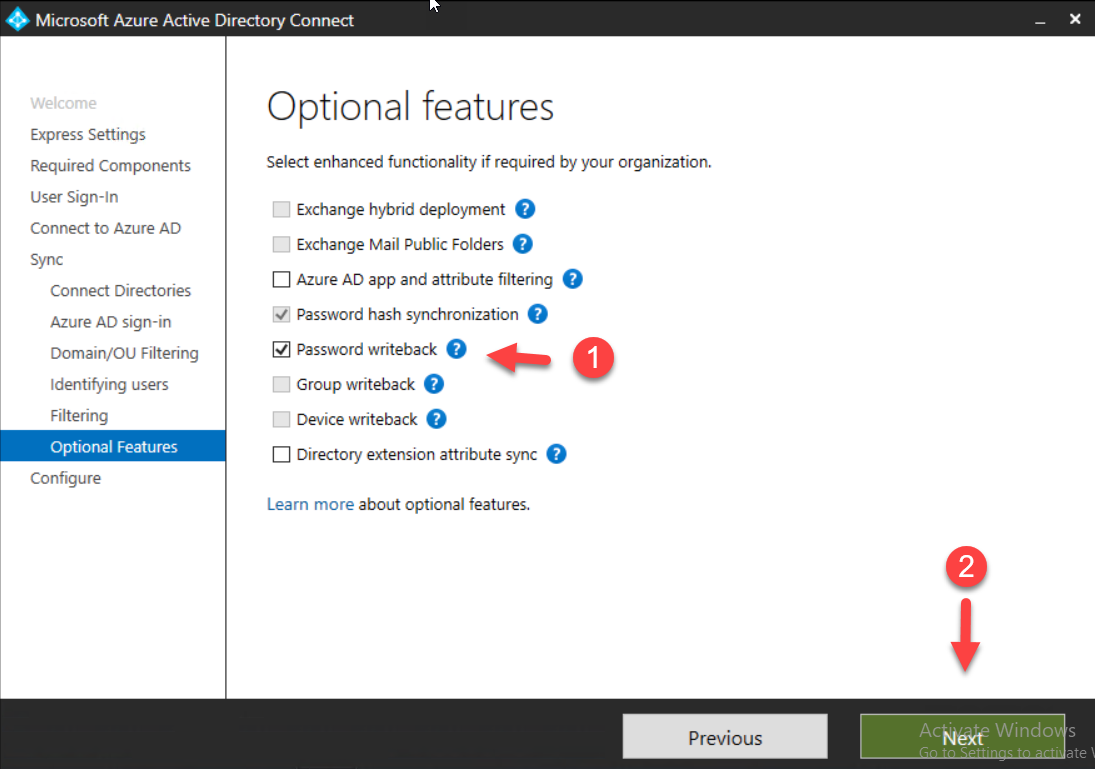

27 – Na tela Optional features, selecione a opção Password writeback. Ela permite que as alterações de senha realizadas no Azure Active Directory sejam gravadas de volta no On-premises Active Directory. Cada recurso possui um ícone ![]() para obter mais informações.

para obter mais informações.

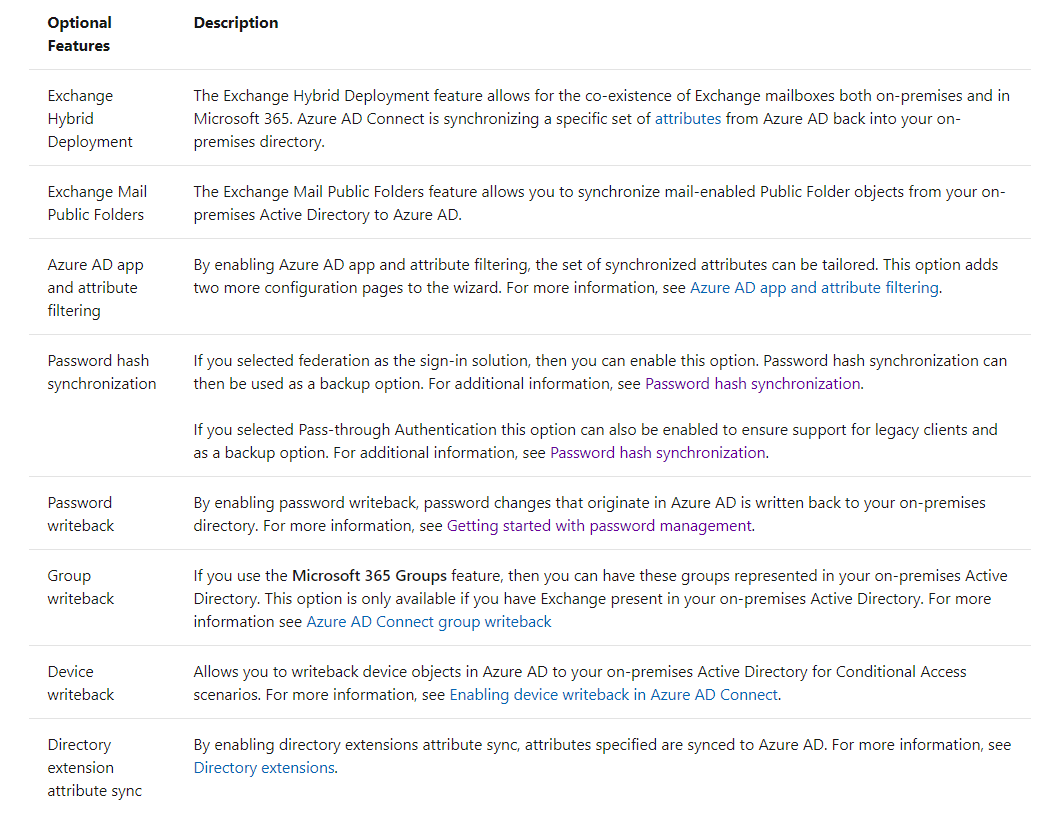

A tela a seguir mostra os recursos opcionais e suas características.

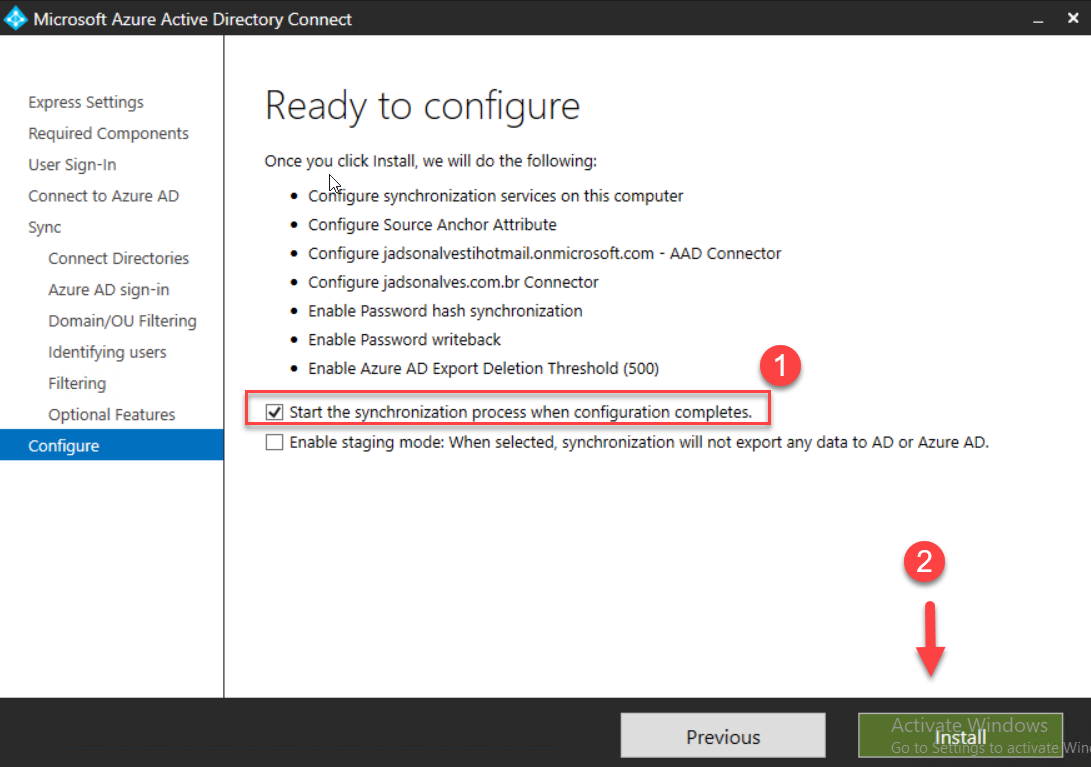

28 – Na tela Ready to Configure, marque a opção Start the synchronization process when configuration completes e clique em Install.

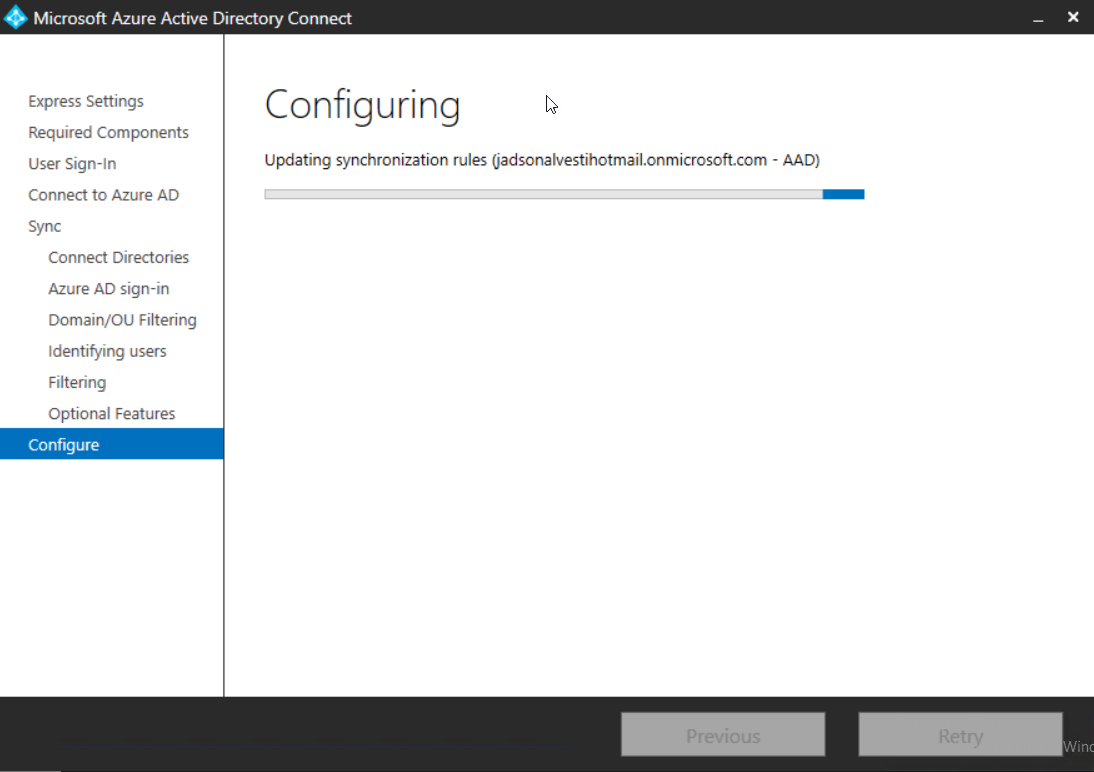

29 – Aguarde até que a configuração seja concluída.

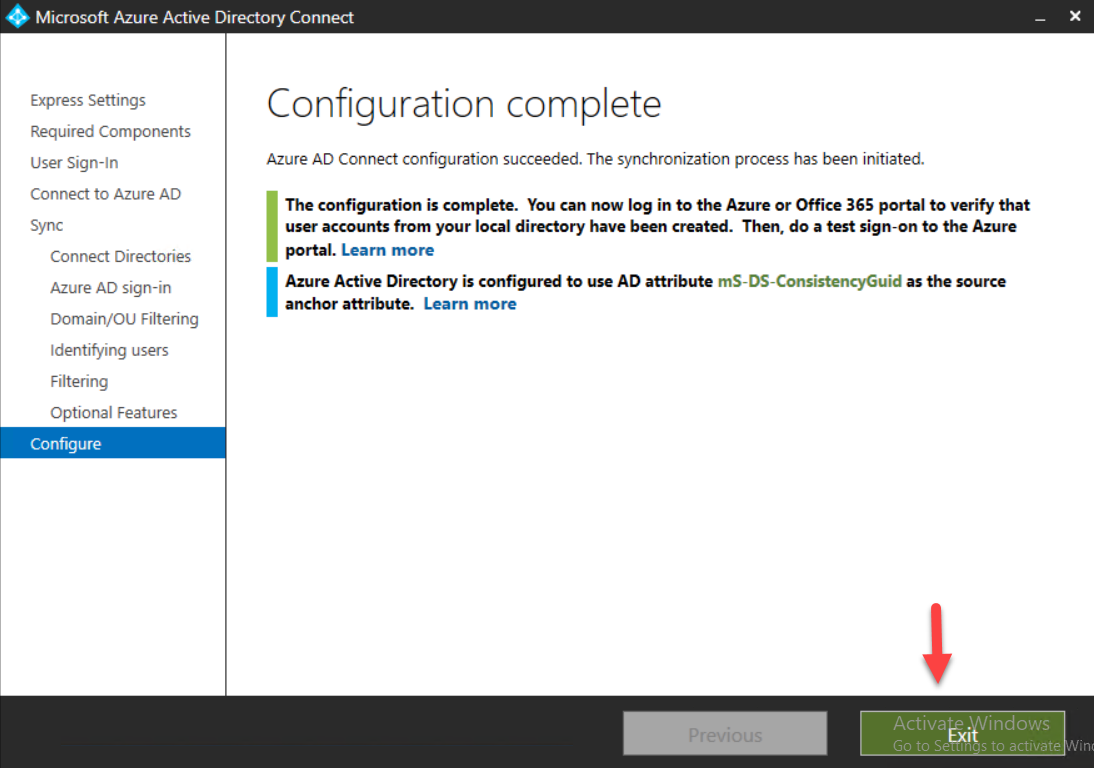

30 – Na tela Configure complete, observe que a configuração foi realizada com sucesso. Clique em Exit.

31 – Agora que a configuração do Azure AD Connect foi finalizada, remova a permissão de Enterprise Admin da conta svc-adconnect.

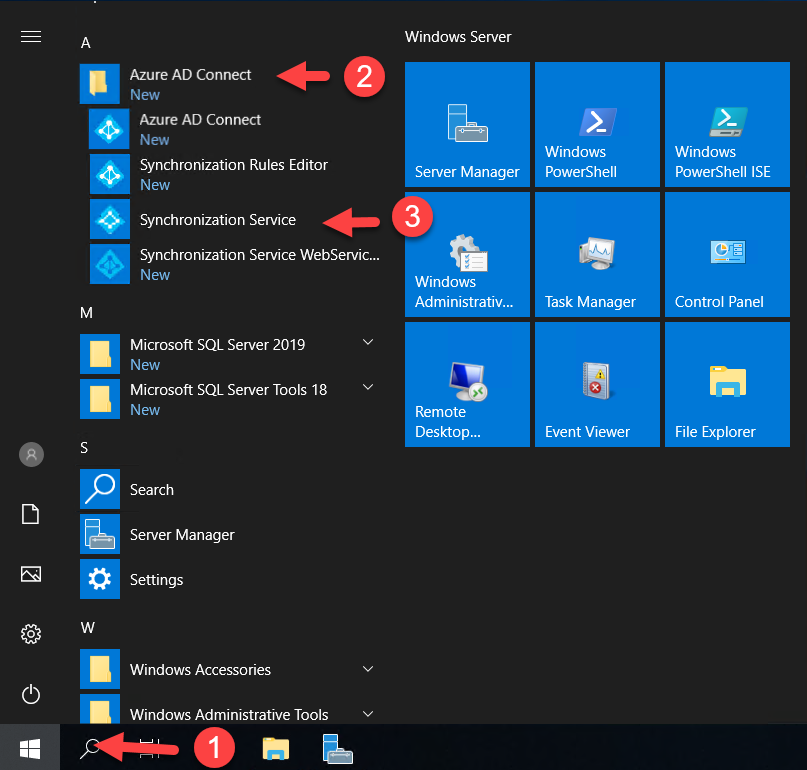

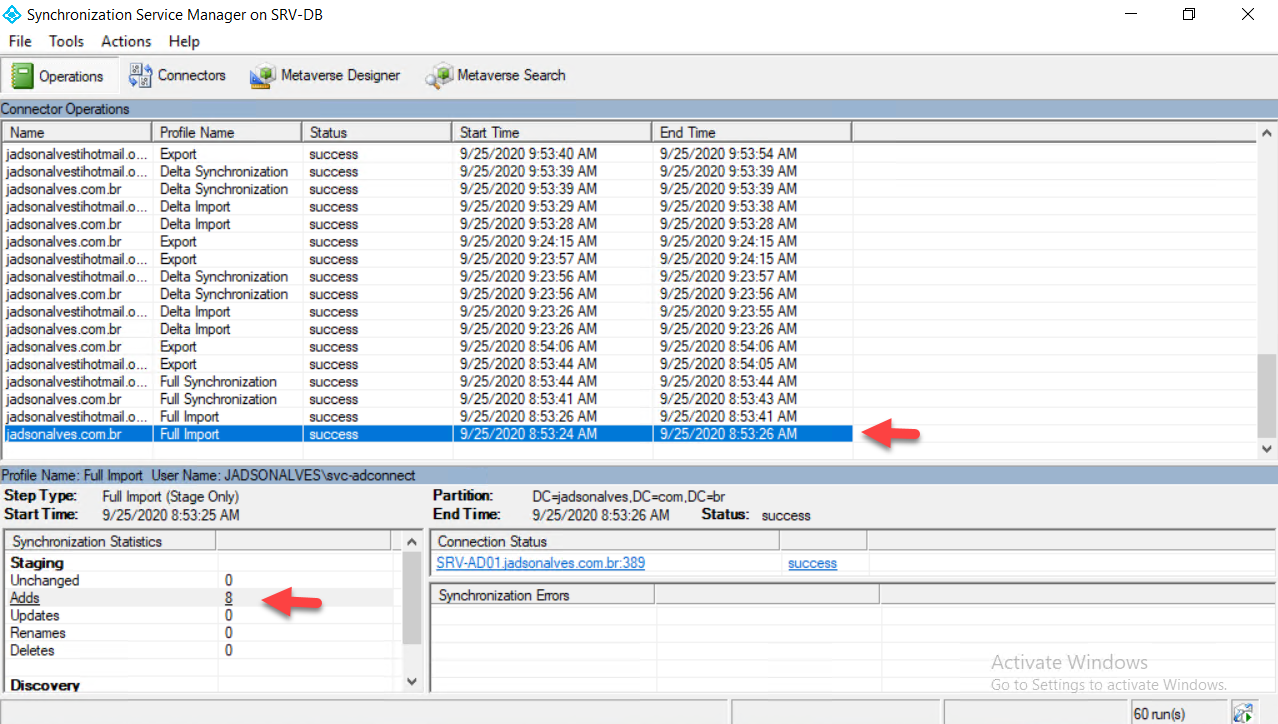

32 – É possível visualizar o status de sincronização do Azure AD Connect. Clique em start, abra a pasta Azure AD Connect e execute a ferramenta Synchronization Service.

33 – Na tela Connector Operations, observe que foi feito um Export, um Delta Synchorization e um Full Synchorization. Além disso, objetos foram exportados para o Azure Active Directory.

Verificando o Azure AD Connect no Azure Active Directory

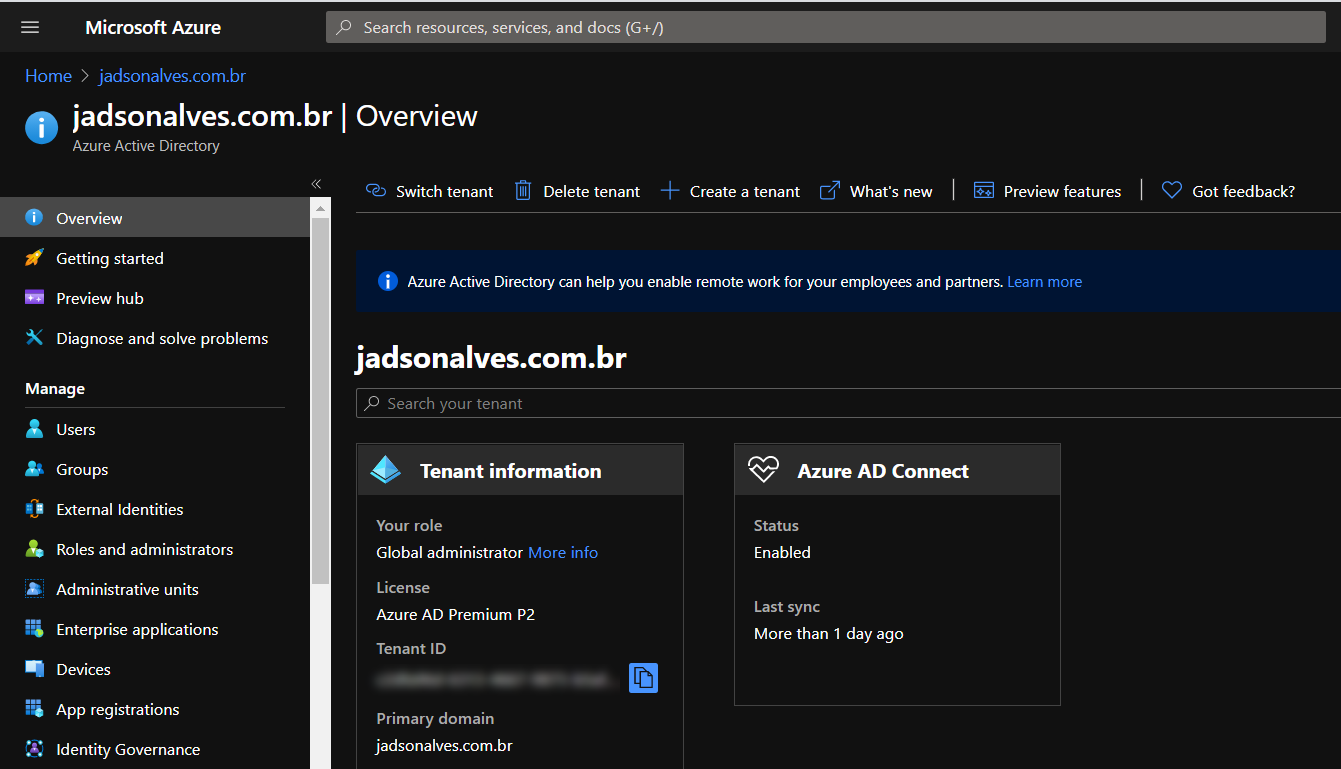

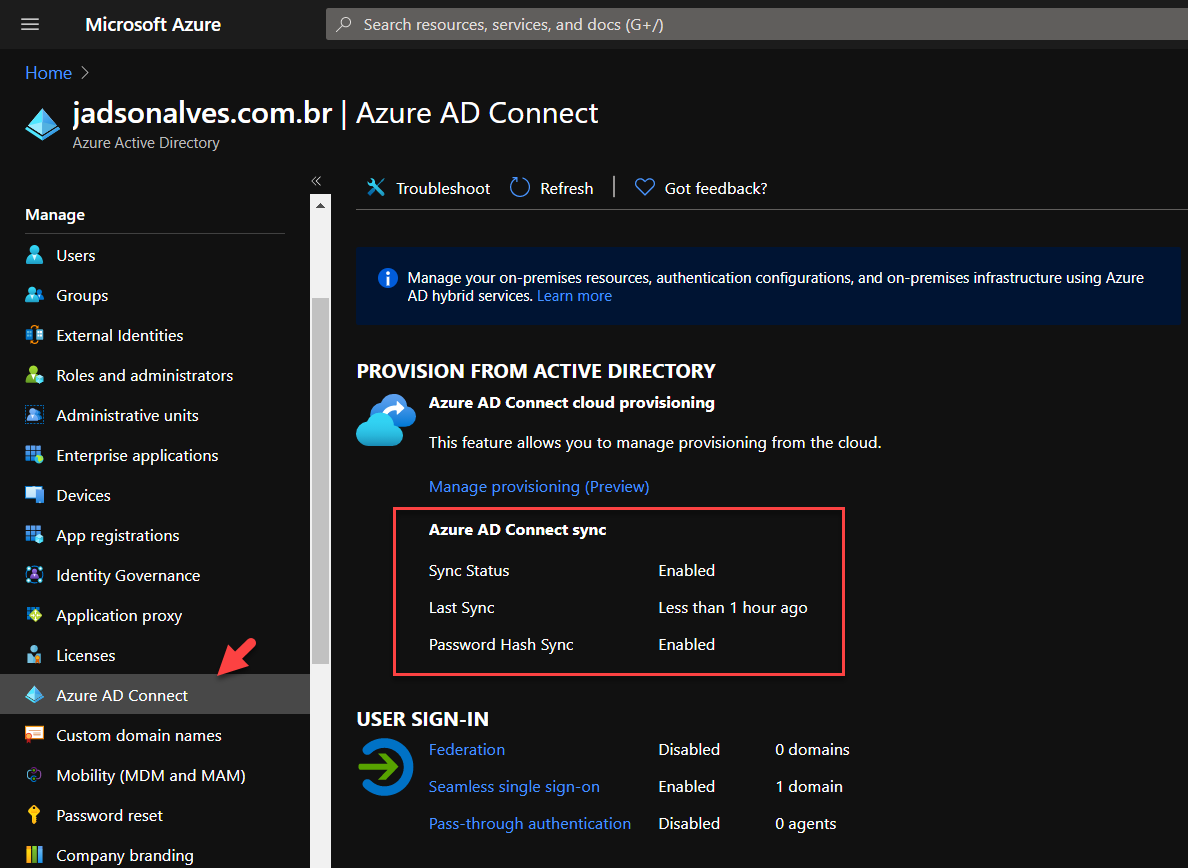

34 – Faça login no portal e vá para Azure Active Directory -> Azure AD Connect . É possível ver o status atual da sincronização de diretório. A imagem abaixo mostra que o status do Azure AD Connect Sync está habilitado. O valor do status da Última Sincronização indica que foi há menos de 1 hora. Por último, o valor de Sincronização de Hash de Senha está Ativado .

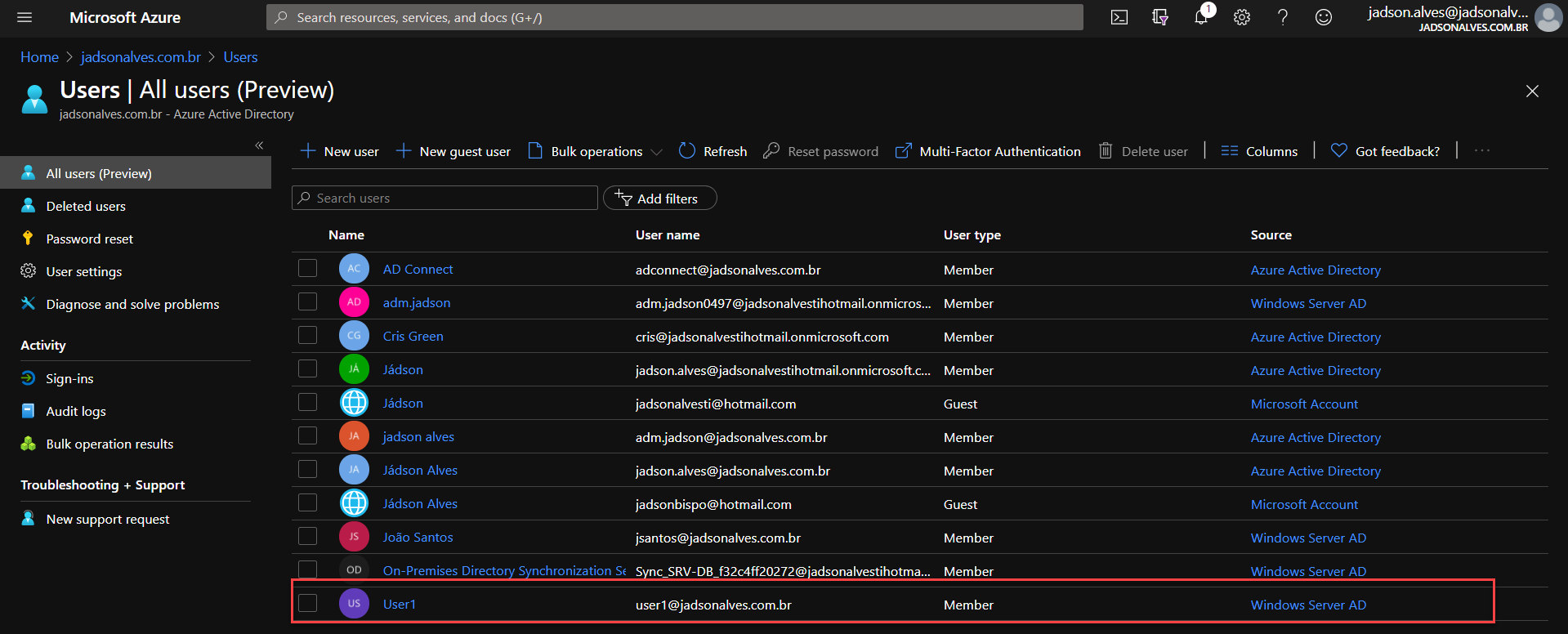

Verificando a origem da conta do usuário no Azure ACtive Directory

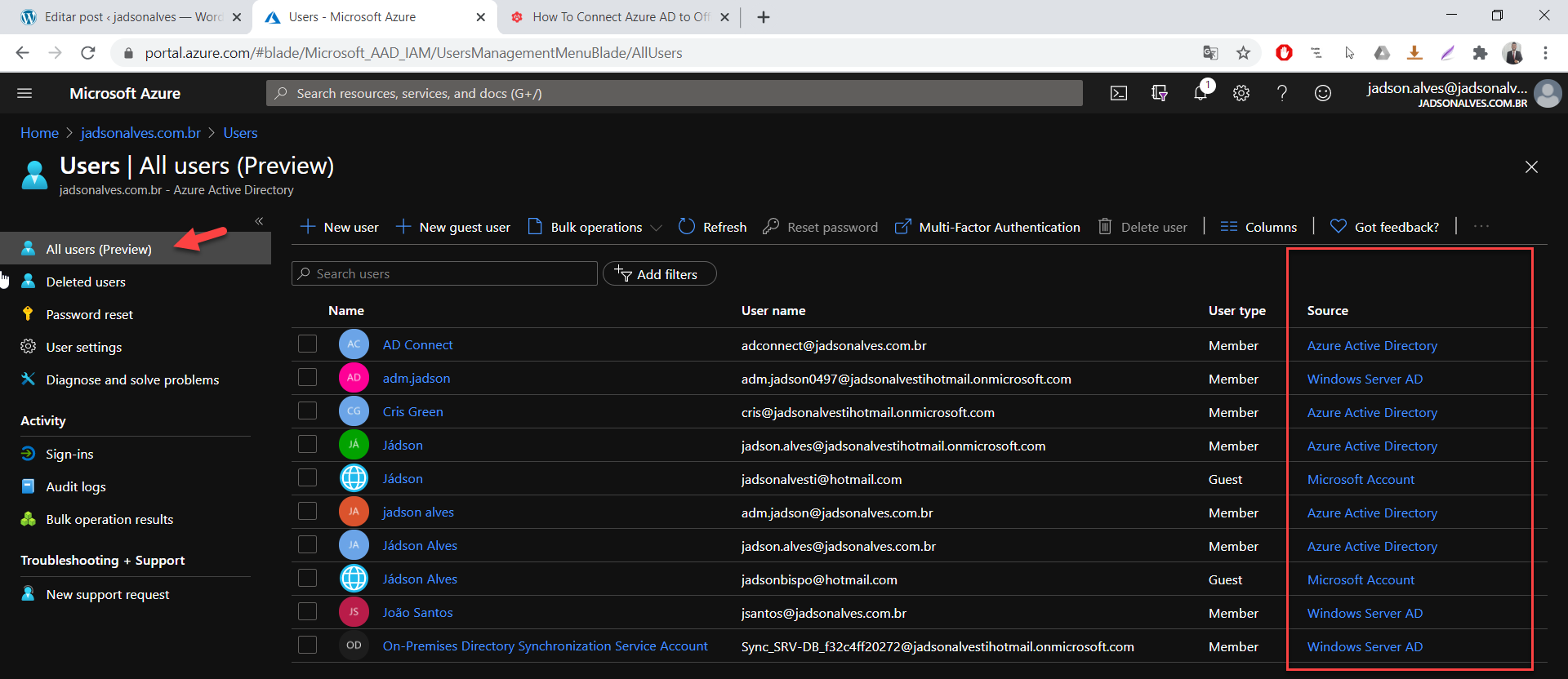

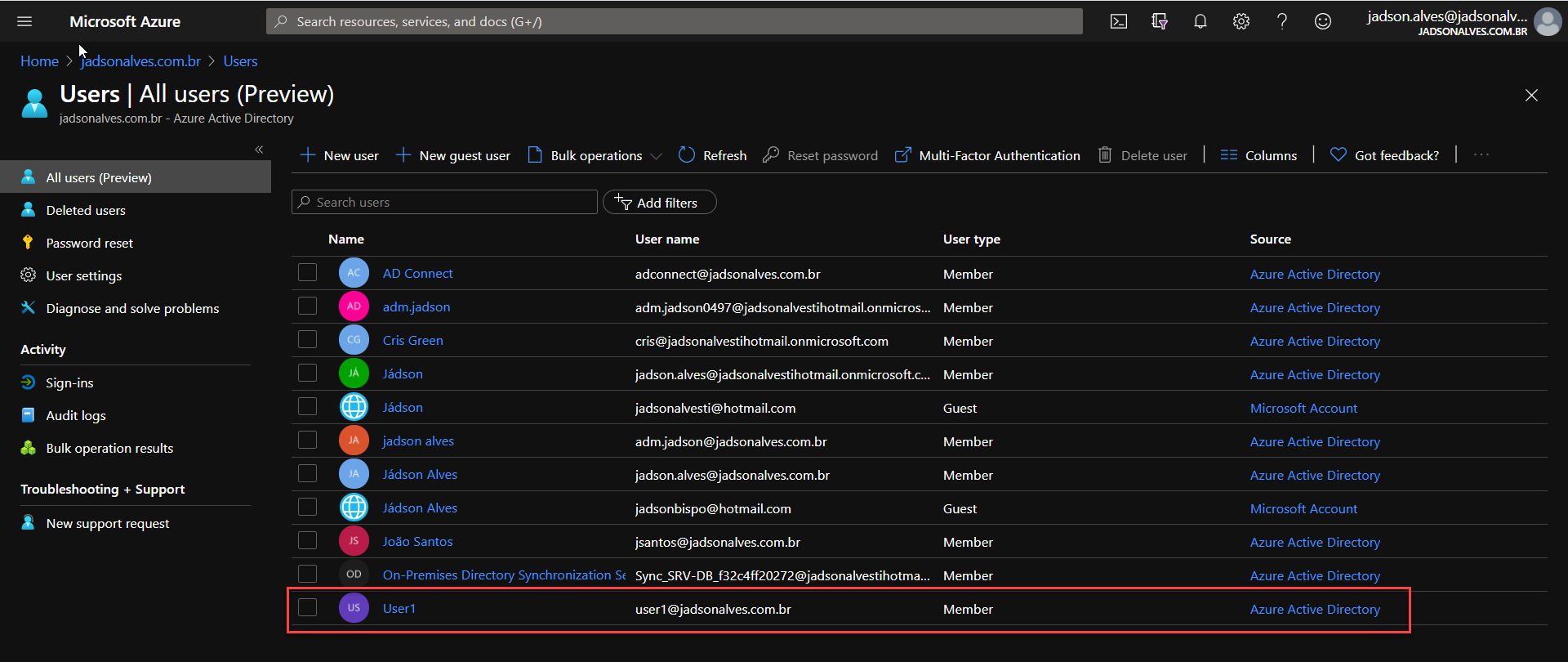

35 – Faça login no portal, e vá para Azure Active Directory, clique em User –> All users. Se a conta é do Windows Server AD, você verá a coluna Source na lista de usuários – o que indica que a conta está sincronizada do on-premises Active Directory.

Verificando o status de sincronização do diretório usando PowerShell

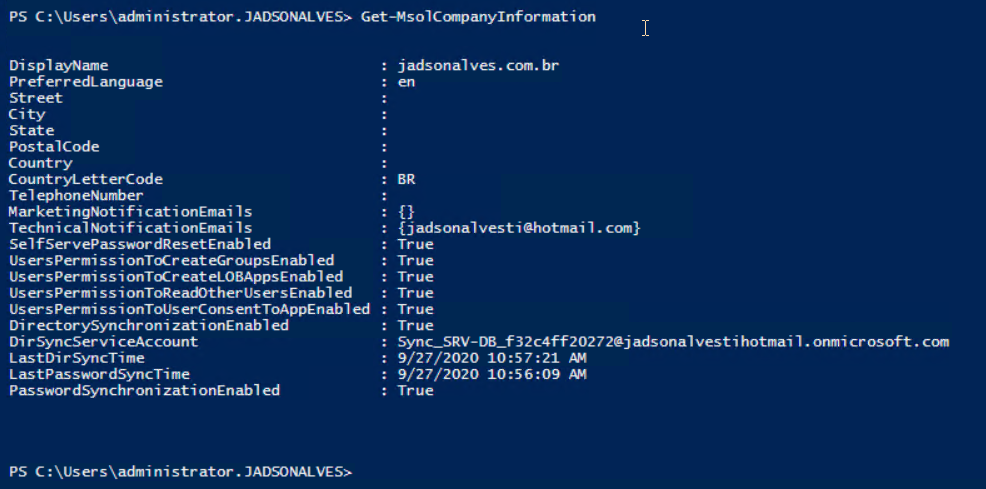

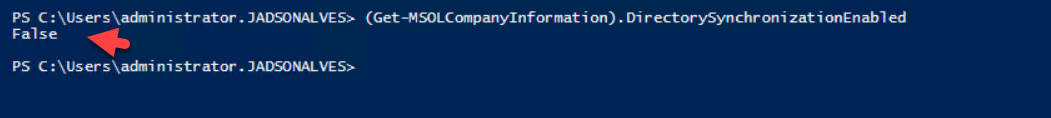

Para exibir o status de sincronização atual do Azure AD, você deve primeiro se conectar ao Azure AD. Em seguida, use o comando abaixo para recuperar as informações relevantes para o status de sincronização do diretório da sua organização.

Instalar o modulo MSOnline.

Install-Module MSOnline

Conectar ao serviço Microsoft Online.

Connect-MsolService

Ver o Status de Sincronização

Get-MsolCompanyInformation

Observe a saída do comando na imagem abaixo.

Verificando a programação do ciclo de sincronização do Azure AD Connect

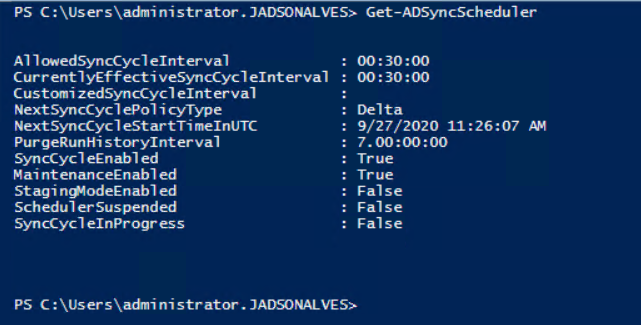

Quando você instala o Azure AD Connect, o módulo AdSync PowerShell também é instalado. Usando o módulo AdSync, é possível também verificar o status atual de sincronização do Azure AD Connect em seu servidor.

Primeiro, abra o PowerShell e execute o comando abaixo.

Get-ADSyncScheduler

Depois de executar o código acima, o resultado mostra o seguinte:

- O intervalo do ciclo de sincronização programado (AllowedSyncCycleInterval)

- Se a programação do ciclo de sincronização está habilitada (SyncCycleEnabled)

- Para quando a próxima sincronização está agendada (NextSyncCycleStartTimeInUTC)

- O tipo de sincronização programada para a próxima execução (NextSyncCyclePolicyType)

Por padrão é executado um Delta Synchorization a cada 30 minutos.

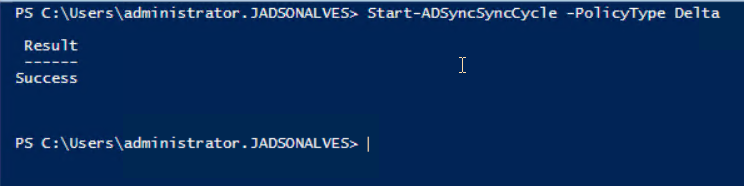

Executando um Delta Sync manualmente

Executar a sincronização delta manual é uma maneira de verificar se a sincronização está funcionando conforme o esperado. A sincronização delta significa que você está sincronizando apenas as alterações feitas depois que a última sincronização de diretório foi executada.

Para testar a sincronização delta, crie um novo usuário chamado User1 no on-premises Active Directory

Em seguida, no PowerShell, execute o comando abaixo.

Start-ADSyncSyncCycle -PolicyType Delta

Após executar o comando acima, aguarde o retorno do resultado, conforme a seguinte imagem:

Em seguida, vá para o portal do Azure, selecione Azure Active Directory, Users e observe que a conta do usuário User1 foi replicada em questão de segundos.

Testando o acesso do User1 ao portal do Azure

Como você pode observar na apresentação abaixo, o usuário User1 do On-Premises Active Directory que foi sincronizado para o Azure Active Directory está acessando o portal do Azure.

Removendo o Azure AD Connect

Pode chegar um momento em que você decida remover o Azure AD Connect e desabilitar a sincronização de diretório para sua organização.

Vamos supor que você tenha uma pequena organização e já tenha migrado todos os seus usuários para a nuvem. Você não precisa mais manter nenhum servidor em seu data center. Esse é um motivo para remover a conexão do Azure AD.

Desinstalando o Azure AD Connect do servidor

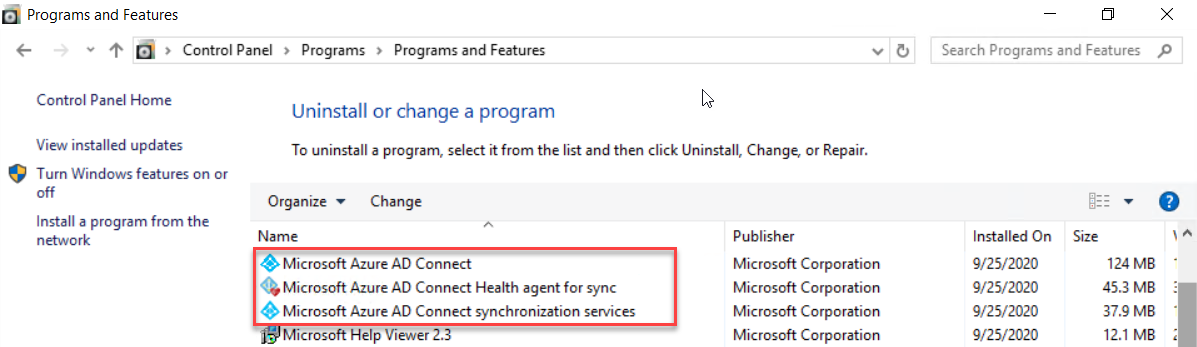

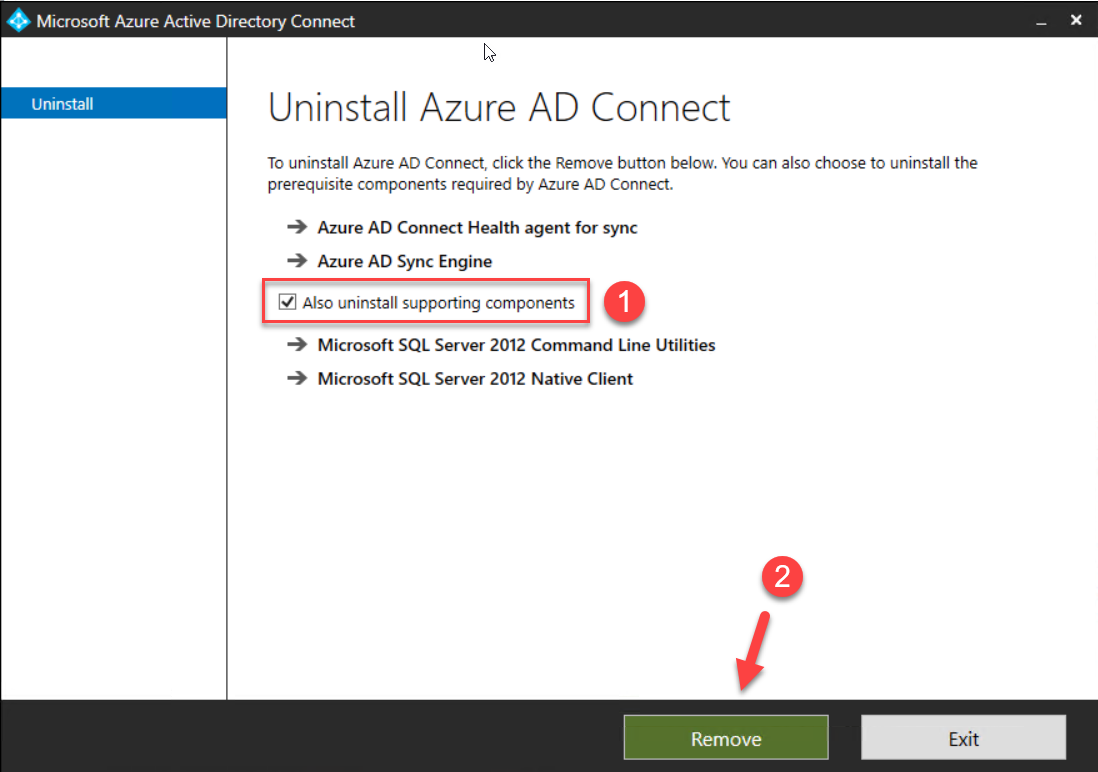

36 – Para remover o Azure AD Connect, siga as seguintes etapas: Abra Programs, clique em Uninstall a program, desinstale os programas Microsoft Azure AD Conenct, Microsoft Azure AD connect Health agent for sync e Microsoft Azure AD Connect synchonization services.

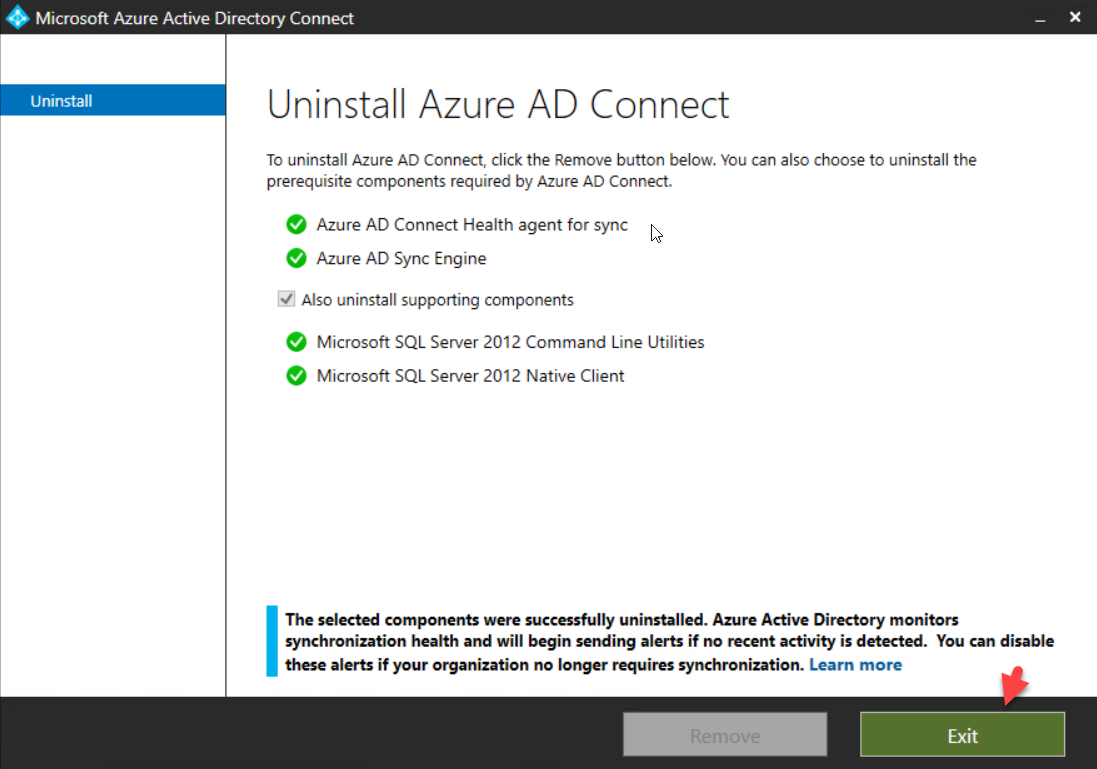

38 – Aguarde a conclusão do processo de desinstalação. Você deverá ver uma página de confirmação como a imagem abaixo. Em seguida, clique em Exit.

Desativando a sincronização de diretório

Depois que o Azure AD Connect for desinstalado do servidor, a última ação é desabilitar o DirSync.

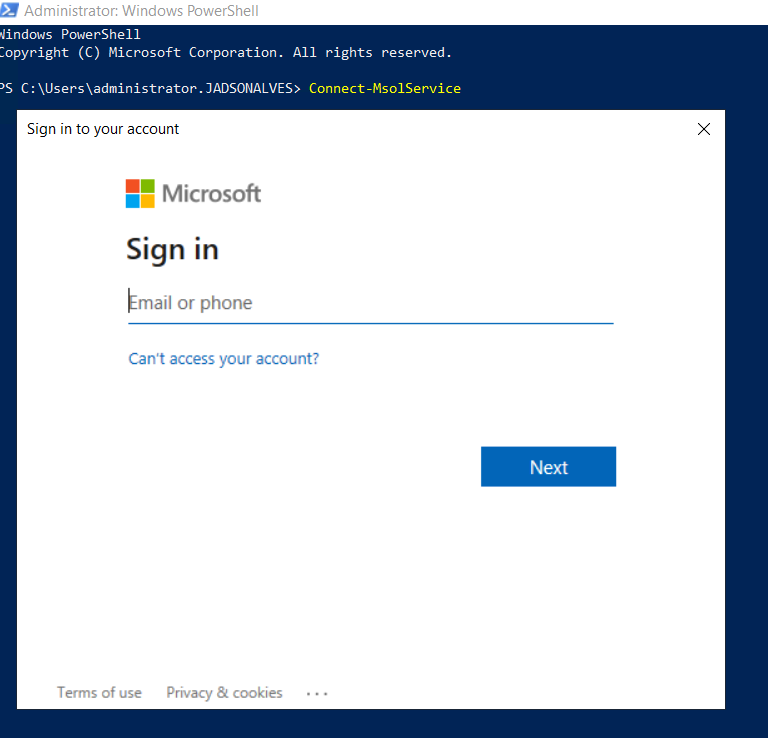

39 – Você deve primeiro se conectar ao Azure AD usando o PowerShell.

Connect-MsolService

Será solicitado usuário e senha, como você pode observar na imagem abaixo.

40 – Use o comando abaixo para desabilitar a sincronização de diretório para seu tenant do Azure AD.

Set-MsolDirSyncEnabled -EnableDirSync $false

41 – Agora é possível fazer uma verificação no status de sincronização atual e observar que a sincronização foi desativada.

42 – Depois de desabilitar o DirSync e remover o Azure AD Connect, as contas previamente sincronizadas de seu On-Premises Active Directory para o Azure AD serão convertidas em uma conta de nuvem (Azure Active Directory). Essas contas convertidas não serão mais exibidas como sincronizadas no local (Windows Server AD).

Pode levar várias horas para que as contas sejam totalmente convertidas de local para nuvem. No exemplo deste artigo, demorou aproximadamente doze (12) horas para a conversão terminar após a desativação da sincronização de diretório, levando em consideração que poucas contas foram sincronizadas.

Conclusão

O Azure AD Connect é uma ferramenta excelente que permite que suas contas de usuário on-premises sejam sincronizadas com Azure AD/Office 365. Quando configurados corretamente, seus usuários não precisarão ser provisionados com contas separadas para acessar recursos locais e na nuvem.

Além do que foi abordado neste artigo, outras configurações podem ser feitas com o Azure AD Connect. O Azure AD Connect pode ser personalizado para alterar o intervalo do ciclo de sincronização ou desabilitar a atualização automática quando você quiser mais controle sobre as atualizações.

Espero que este conteúdo tenha enriquecido o seu conhecimento em Azure e Office 365.

Se tiver alguma sugestão ou observação, comente.

Forte abraço, obrigado e até o próximo post.

Graduado em Informática Licenciatura pela Universidade Tiradentes, Pós Graduado em Administração e Segurança de Sistemas Computacionais pela Universidade Estácio de Sá, MBA em Gestão de Redes de Computadores pela FANESE, Certificações MCT, Azure Administrator, MCSE Core Infrastructure e MCSA Windows Server 2012, com mais de 07 anos de experiência em TI. Com conhecimento em Windows Server, Linux, Virtualização, Azure, Zabbix.

O que eu faço com meu AD local depois da “migração dos meus usuários”, o que é feito com os computadores ingressados no domínio on premisses?

Boa noite. O autor do artigo não costuma verificar os comentários, mas estou deixando o contato dele no Linkedin para você tirar a sua dúvida diretamente com ele.

https://www.linkedin.com/in/tijadson/