Monitorando a rede com EtherApe

Monitoramento de trafego de rede com EtherApe

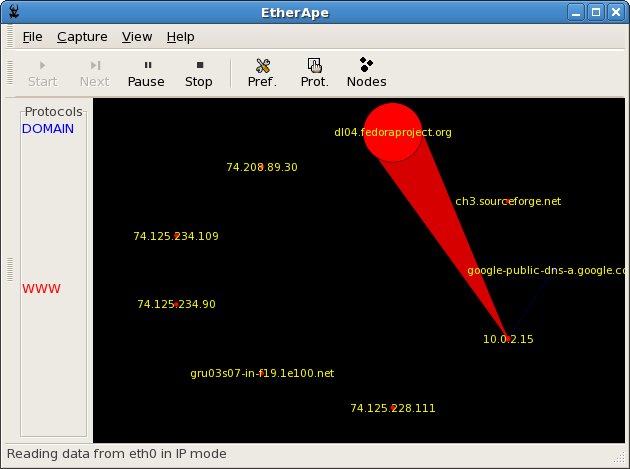

Esse semana eu estava com um enorme problema na minha rede, meu trafego tanto de entrada como de saida estava no limite o tempo todo, podia ser um virus, um trojan.. qualquer coisa… mas como eu iria identificar rapidamente de onde estava indo, para onde estava indo, e qual porta estava usando? Bom, existem logs que podemos ler, sniffers que podemos fazer entre outras coisas, porem uma maneira rápida que te da uma visão geral da rede é usando o programa EtherApe, um monitor de atividade de rede com gráfico baseado em Gnome, muito simples e objetivo.

O site do programa é http://etherape.sourceforge.net/

Para instalar no CentOS precisamos adicionar o rpmforge tutorial no link: http://goo.gl/kuW1t

Depois de deixar nosso “cachorro amarelo boladão” turbinado é so abrir o terminal e digitar:

# yum install etherape -y

Já no Debian like não precisa de muita coisa, só digirar no terminal como root:

#apt-get install etherape

Pronto, ta instalado.

Agora vá no menu Aplicações > Ferramentas do Sistema > EtherApe

Clicando em “Start” já começa a capturar.

Para modificar a interface monitorada, clique no menu Capture > interfaces e selecione a interface que quer monitorar.

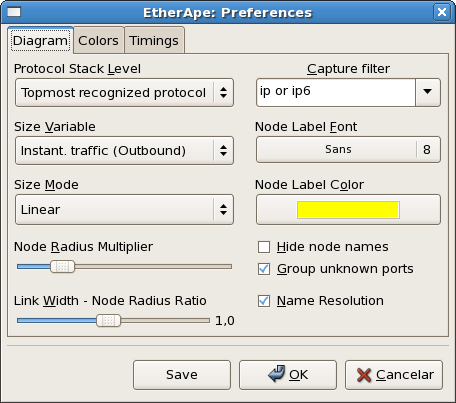

Há também como criar filtros para monitoramentos, caso queria monitorar uma rede ou host especifico, para isso basta clicar na opção “Pref.” e editar o campo Capture filter

Para conhecer a sintaxe correta do filto podemos consultar a man page do pcap-filter ou ir na pagina do tcpdump: http://www.tcpdump.org/

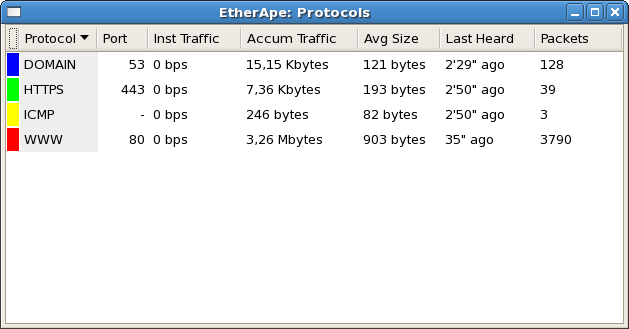

No botão “Prot.”, temos um resumo dos protocolos trafegados

Esse artigo foi escrito pelo noss amigo e colaborador Rodrigo Ramos, que passou a gostar de Linux e agora defende o Open Source .

Bio: Analista de Suporte, curioso e apaixonado pela profissão. Estou descobrindo o universo livre e cada dia ficando mais envolvido. Nas horas vagas fico brincando de levantar VMs para testar novos programas sempre em CentOS.

Não esqueça de assinar e recomendar nosso Portal.

O Etherape é muito bom, mas um dos pontos importantes para melhor aquisição de tráfego é o posicionamento do Sensor(tcpdump, etherape, wireshark, Ntop, etc) pois ambos trabalham em camada 2(enlace), ou seja, dependendo do tamanho da rede vai existir muitos pontos cegos(domínio de colisão) o qual o sensor não vai pegar.

Existem alguns meios de se copiar o tráfego da rede para o seu sensor, como Sensor Inline(maquina com duas placas de rede em bridge) entre seu roteador de borda e o SW, monitorando entrada e saída.

Outro método, Port Mirroring (Espelhamento de Portas) Switch, nesse caso todo o trafego gerado é direcionado para uma porta especifica, nem todos os SW vai ter essa feature. Também cuidado com esse método, pois pode acontecer um DOS no SW, de tanto sobrecarregar CPU e buffer do mesmo.

E por último o Network TAP, existem vários modelos desse e com vários preços.

Outro questionamento importante é que dependendo do tamanho do trafego gerado que queira monitorar é saber escolher melhor um hardware e uma placa rede com boa qualidade. Isso conta muito dependendo do tamanho da rede.

Eu particularmente uso o NTOP quando vou fazer esse tipo de consultoria, ou mesmo quando tenho esse tipo de situação.

Jader, como eu vejo no ntop de onde esta gerando maior trafego???

Eu só consegui ver por protocolo, nao por host, so consigo ver da interface externa.

Ntop é realmente muito bom, eu que nao parei para configurar corretamente o meu rsrs.

Interessante ! vou instalar para dar uma olhada

valeu a dica

😉

Sempre bom poder colaborar…

Grande dica Vagner,

Eu costumo utilizar o Ntop para monitorar meu trafego de internet, mais dessa forma com o EtherApe também pareceu interessante.

Grande Abraço.

Professor já tá chato falar que você e F…!!!

Como foi dito no inicio, “simples e objetivo”

Parabéns !

Muito legal, tenho esse problema hoje e não sei como resolver, as vezes meu tráfego está alto e eu não sei o que, pena que este programa precisa da interface grafica para rodar.

Parabéns

Você pode ter uma outra visão com o iftop.

Você escolhe a interface que quer monitorar

#iftop -i eth0

Ele gera “grafico” em terminal

Ou pode instalar o ntop tb… Que é muito bom e acessa via bowser.

Saindo do meio e revivendo a questão sobre backups, gostaria de ver uma matéria sobre MVHTL – https://sites.google.com/site/linuxvtl2/.

Instalação e configuração. Incluindo a interface gráfica – http://mhvtl-linux-virtual-tape-library-community-forums.966029.n3.nabble.com/Web-Console-GUI-add-on-td3136431.html.

Abração!

Gostaria de deixar um seguestão aos adm do site cooperati, por favor criem um link de “Envie este post para um amigo!”, pois não é a primeira vez que encontro tópicos super interessantes que na hora lembro de um amigo que me ligou desesperadamente falando sobre o mesmo assunto, ai to tendo que abrir meu email e copiar o link pra mandar, e nem sempre estamos com todo esse tempo, vcs sabem né tempo economizado vale ouro na net.

Espero que a dica seja útil!

Obrigado,

Anderson Felipe

A dica é boa sim, mas o que falta é conhecimento para aplicar isso no wordpress, rsrs.

Temos os botões de compartilhar com facebook e twitter, já viu?